ವಿಂಡೋಸ್ನಲ್ಲಿ ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯುವುದು

ಇದು ಏನು ಬಗ್ಗೆ?

ನನಗೆ ಇದು ಬಹಳಷ್ಟು ಸಂಭವಿಸುತ್ತದೆ… ಏನಾದರೂ ವಿಚಿತ್ರವಾಗಿದೆ ಅಥವಾ ನಿರೀಕ್ಷಿತವಾಗಿ ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತಿಲ್ಲ, ಮತ್ತು ಪ್ರಶ್ನೆ ಇದೆ: “ಏನಾಗುತ್ತಿದೆ? ಕ್ಲೈಂಟ್ ಅಥವಾ ಸರ್ವರ್ ಇಂತಹದ್ದೇನಾದರೂ ವರ್ತಿಸುತ್ತೆ?” ಬಹಳಷ್ಟು ಸಮಯ, ಇವು ನೆಟ್ವರ್ಕ್ ಗೆ ಸಂಬಂಧಿಸಿದ ಸಮಸ್ಯೆಗಳಾಗಿರುತ್ತವೆ.

ಒಬ್ಬ ಭದ್ರತಾ ಸಂಶೋಧಕ ನನಗೆ ಒಂದು ಬಾರಿ ಹೇಳಿದರು: “ನೀವು ಒಂದು ವ್ಯವಸ್ಥೆ ಹೇಗೆ ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತೆ ಎಂಬುದನ್ನು ಅರ್ಥಮಾಡಿಕೊಳ್ಳಲು, ನೀವು ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಅರ್ಥಮಾಡಿಕೊಳ್ಳಬೇಕು. Nearly every problem can be diagnosed on the network level.” ನನ್ನ ಅನುಭವದಲ್ಲಿ: ಇದು ಸತ್ಯವಾಗಿದೆ. 🥳

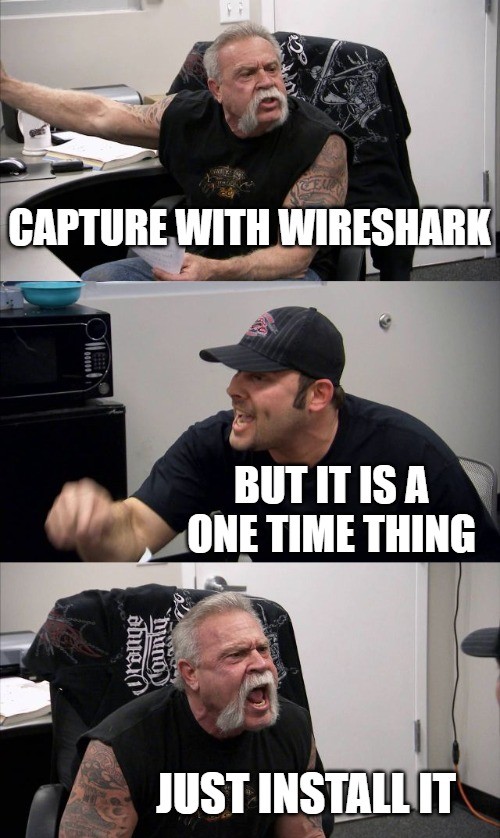

ದುರದೃಷ್ಟವಶಾತ್, ನನ್ನ ಅನುಭವವು ಬಹಳಷ್ಟು ಜನರು ವಿಂಡೋಸ್ನಲ್ಲಿ ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯುವುದು ಹೇಗೆ ಎಂಬುದನ್ನು ತಿಳಿಯುವುದಿಲ್ಲ, ಮತ್ತು ಏಕೈಕ ಪರಿಹಾರ “ನಾವು ವೈರ್ಶಾರ್ಕ್ ಅನ್ನು ಸ್ಥಾಪಿಸೋಣ”.

ಏಕೆಂದರೆ, ವೈರ್ಶಾರ್ಕ್ ಒಂದು ಉತ್ತಮ ಸಾಧನವಾಗಿದೆ, ಆದರೆ ಇದು ಏಕೈಕ ಪರಿಹಾರವಲ್ಲ ಮತ್ತು ಶೀಘ್ರ ಮತ್ತು ಒಂದು ಬಾರಿ ಹಿಡಿತಕ್ಕೆ ಉತ್ತಮ ಪರಿಹಾರವಲ್ಲ. ನಿಮ್ಮ ಚೆನ್ನಾಗಿ ಪ್ಯಾಡ್ ಮಾಡಿದ ಅತ್ಯಂತ ಸುರಕ್ಷಿತ ಸರ್ವರ್ಗಳಿಗೆ ಸಂಬಂಧಿಸಿದಂತೆ, ಖಂಡಿತವಾಗಿ ಉತ್ತಮ ಮತ್ತು ಶೀಘ್ರ ಪರಿಹಾರಗಳಿವೆ.

ಪರಿಸ್ಥಿತಿಯ ಬಗ್ಗೆ ಪರಿಗಣನೆಗಳು

ಮರುಬಾರಿ, ವೈರ್ಶಾರ್ಕ್ ಒಂದು ಶಕ್ತಿಯುತ ಸಾಧನ ಮತ್ತು ಹೆಚ್ಚು ಅಥವಾ ಕಡಿಮೆ, ಡೆಫಾಕ್ಟೋ ಸ್ಟಾಂಡರ್ಡ್ ನೆಟ್ವರ್ಕ್ ಪ್ರೋಟೋಕಾಲ್ ವಿಶ್ಲೇಷಕವಾಗಿದೆ. ನೀವು ಇದನ್ನು ಹಿಡಿದಿರುವುದನ್ನು ವಿಶ್ಲೇಷಿಸಲು ಬಳಸುತ್ತೀರಿ, ಖಂಡಿತವಾಗಿಯೂ. ಆದರೆ ವೈರ್ಶಾರ್ಕ್ನ ದುರ್ಬಲತೆಗಳು:

- ಇದು ಉತ್ಪನ್ನದ ಸ್ವಂತದೊಂದಿಗೆ ಸೇರಿ ಹೆಚ್ಚುವರಿ ಘಟಕವನ್ನು ಸ್ಥಾಪಿಸದೆ ಹಿಡಿಯಲು ಸಾಧ್ಯವಿಲ್ಲ: ಒಂದು ನೆಟ್ವರ್ಕ್ ಡ್ರೈವರ್ (ವಿನ್ಪ್ಯಾಕ್ ಅಥವಾ ಎನ್ಪ್ಯಾಕ್).

- ಇದು ಜೀವಂತ ಮತ್ತು ಸಂಕೀರ್ಣ ಸಾಧನವಾಗಿದೆ, ಬಹಳಷ್ಟು ಬೈನರಿಗಳು ಮತ್ತು ದುರ್ಬಲತೆಗಳಿಗೆ ಸಾಧ್ಯತೆ ಇದೆ.

- ಸರ್ವರ್ನಲ್ಲಿ ಪ್ರತಿಯೊಂದು ಸ್ಥಾಪನೆ ಒಂದು ಸಾಧ್ಯತೆಯ ದಾಳಿ ವೆಕ್ಟರ್ ಮತ್ತು ನಿಮ್ಮ ಸರ್ವರ್ಗಳನ್ನು ಸ್ನೋಫ್ಲೇಕಿಂಗ್ ಮಾಡಲು ಕೊಡುಗೆ ನೀಡುತ್ತದೆ.

ನೀವು ಶೀಘ್ರ ವಿಶ್ಲೇಷಣೆಗೆ ಕೆಲವು ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಲು ಬಯಸಿದರೆ, ಇದು ಉತ್ಪಾದನಾ ಸರ್ವರ್ನಲ್ಲಿ ಇರಬೇಕಾದ ಸಾಧನವಾಗಿಲ್ಲ.

ನೀವು ಹಿಡಿದಿರುವುದನ್ನು ವಿಶ್ಲೇಷಿಸಲು ನಿಮ್ಮ ಕಾರ್ಯಸ್ಥಳದಲ್ಲಿ ಇದನ್ನು ಇಡಲು ಯಾವುದೇ ಸಮಸ್ಯೆ ಇಲ್ಲ. ನೀವು ವೈರ್ಶಾರ್ಕ್ನೊಂದಿಗೆ ವಿಶ್ಲೇಷಿಸಲು ನಿರ್ವಹಣಾ ಹಕ್ಕುಗಳನ್ನು ಹೊಂದಿರಬೇಕಾಗಿಲ್ಲ! ವೈರ್ಶಾರ್ಕ್ ಯಾವುದೇ ವ್ಯವಸ್ಥೆ ವ್ಯಾಪಕ ಸ್ಥಾಪನೆಯಿಲ್ಲದೆ ಪೋರ್ಟ್ಬಲ್ ಸ್ಥಾಪನೆಯಾಗಿ ಉತ್ತಮವಾಗಿ ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತದೆ.

ಆದ್ದರಿಂದ, ಪರ್ಯಾಯಗಳು ಏನು?

ವಿಂಡೋಸ್ನಲ್ಲಿ ಕೆಲಸವನ್ನು ಮಾಡಲು ಹಲವಾರು ಪರ್ಯಾಯಗಳಿವೆ. ಮತ್ತು ಉತ್ತಮ ಭಾಗವೆಂದರೆ, ನೀವು ಬಾಕ್ಸ್ನಲ್ಲಿ ಏನೂ ಸ್ಥಾಪಿಸಲು ಅಗತ್ಯವಿಲ್ಲ. ಕಾರ್ಯವನ್ನು ಮಾಡಲು ವಿಂಡೋಸ್ನಲ್ಲಿ ನಿರ್ಮಿತ ಸಾಧನಗಳಿವೆ. … ಮತ್ತು ಅವುಗಳು ಬಹಳ ಶಕ್ತಿಯುತವಾಗಿವೆ. ಕೆಲವು ಪವರ್ಶೆಲ್ ಮತ್ತು PSRemoting ಸಾಮರ್ಥ್ಯದೊಂದಿಗೆ ಸಂಯೋಜಿತವಾಗಿರುವುದರಿಂದ ಇದು ಸುಲಭವಾಗಿ ವಿಸ್ತಾರಗೊಳ್ಳುತ್ತದೆ.

1. ನೆಟ್ಶ್ ಟ್ರೇಸ್ - ಹಳೆಯ ಆದರೆ ಬೆಳ್ಳಿ

ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಆಜ್ಞೆ ವಿಂಡೋಸ್ನಲ್ಲಿ ನಿರ್ಮಿತ ಸಾಧನವಾಗಿದೆ ಇದು ನೀವು ಹೆಚ್ಚುವರಿ ಸಾಫ್ಟ್ವೇರ್ ಅಗತ್ಯವಿಲ್ಲದೆ ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಲು ಅನುಮತಿಸುತ್ತದೆ. ಇದು ವಿಂಡೋಸ್ ಇವೆಂಟ್ ಟ್ರೇಸಿಂಗ್ ಫಾರ್ ವಿಂಡೋಸ್ (ETW) ಚೌಕಟ್ಟನ್ನು ಬಳಸುತ್ತದೆ ಮತ್ತು ನೆಟ್ವರ್ಕ್ ಘಟನೆಗಳನ್ನು ಹಿಡಿಯುತ್ತದೆ ಮತ್ತು ಲಾಗ್ ಮಾಡುತ್ತದೆ.

ಅದು ಮೂಲತಃ ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಸ್ಟಾರ್ಟ್ ಮತ್ತು ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಸ್ಟಾಪ್ ಅನ್ನು ಹಿಡಿತವನ್ನು ಪ್ರಾರಂಭಿಸಲು ಮತ್ತು ನಿಲ್ಲಿಸಲು, ಆದರೆ ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಶೋ ಪ್ರಸ್ತುತ ರಾಜ್ಯವನ್ನು ತೋರಿಸಲು ಮತ್ತು ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಪರಿವರ್ತನೆ ಹಿಡಿದ ಮಾಹಿತಿಯನ್ನು ಹೆಚ್ಚು ಓದಲು ಸುಲಭವಾದ ರೂಪಕ್ಕೆ ಪರಿವರ್ತಿಸಲು.

ನೆಟ್ಶ್ ಟ್ರೇಸ್ ನಲ್ಲಿ ಲಭ್ಯವಿರುವ ಆಜ್ಞೆಗಳ ವೇಗದ ಸಮೀಕ್ಷೆ ಇಲ್ಲಿದೆ:

ಲಭ್ಯವಿರುವ ಆಜ್ಞೆಗಳು:

ಈ ಸಂದರ್ಭದಲ್ಲಿನ ಆಜ್ಞೆಗಳು:

? - ಆಜ್ಞೆಗಳ ಪಟ್ಟಿಯನ್ನು ತೋರಿಸುತ್ತದೆ.

ಪರಿವರ್ತನೆ - ಟ್ರೇಸ್ ಫೈಲ್ ಅನ್ನು HTML ವರದಿಗೆ ಪರಿವರ್ತಿಸುತ್ತದೆ.

ಸಂಬಂಧಿತ - ಹೊಸ ಔಟ್ಪುಟ್ ಫೈಲ್ಗೆ ಟ್ರೇಸ್ ಫೈಲ್ ಅನ್ನು ಸಾಮಾನ್ಯಗೊಳಿಸುತ್ತದೆ ಅಥವಾ ಶೋಧಿಸುತ್ತದೆ.

ನಿರೀಕ್ಷಣೆ - ನಿರೀಕ್ಷಣಾ ಅಧಿವೇಶನವನ್ನು ಪ್ರಾರಂಭಿಸುತ್ತದೆ.

ಡಂಪ್ - ಕಾನ್ಫಿಗರೇಶನ್ ಸ್ಕ್ರಿಪ್ಟ್ ಅನ್ನು ತೋರಿಸುತ್ತದೆ.

ರಫ್ತು - ಒಂದು ದೃಶ್ಯವನ್ನು WPR ಪ್ರೊಫೈಲ್ಗೆ ರಫ್ತು ಮಾಡುತ್ತದೆ.

ಸಹಾಯ - ಆಜ್ಞೆಗಳ ಪಟ್ಟಿಯನ್ನು ತೋರಿಸುತ್ತದೆ.

ಮರ್ಜ್ - ಟ್ರೇಸ್ ಫೈಲ್ಗಳನ್ನು ಮರ್ಜ್ ಮಾಡುತ್ತದೆ ಮತ್ತು ಚಿಹ್ನೆ ಮೆಟಾಡೇಟಾವನ್ನು ಸೇರಿಸುತ್ತದೆ.

ಪೋಸ್ಟ್ರಿಸೆಟ್ -

ಶೋ - ಇಂಟರ್ಫೇಸ್ಗಳನ್ನು, ಒದಗಿಸುವವರನ್ನು ಮತ್ತು ಟ್ರೇಸಿಂಗ್ ರಾಜ್ಯವನ್ನು ಪಟ್ಟಿಮಾಡುತ್ತದೆ.

ಪ್ರಾರಂಭ - ಟ್ರೇಸಿಂಗ್ ಅನ್ನು ಪ್ರಾರಂಭಿಸುತ್ತದೆ.

ನಿಲ್ಲಿಸಿ - ಟ್ರೇಸಿಂಗ್ ಅನ್ನು ನಿಲ್ಲಿಸುತ್ತದೆ.

ಆಜ್ಞೆಗೆ ಸಹಾಯವನ್ನು ನೋಡಲು, ಆಜ್ಞೆಯನ್ನು ಟೈಪ್ ಮಾಡಿ, ನಂತರ ಖಾಲಿ ಸ್ಥಳವನ್ನು ಟೈಪ್ ಮಾಡಿ, ನಂತರ

ಟೈಪ್ ?.

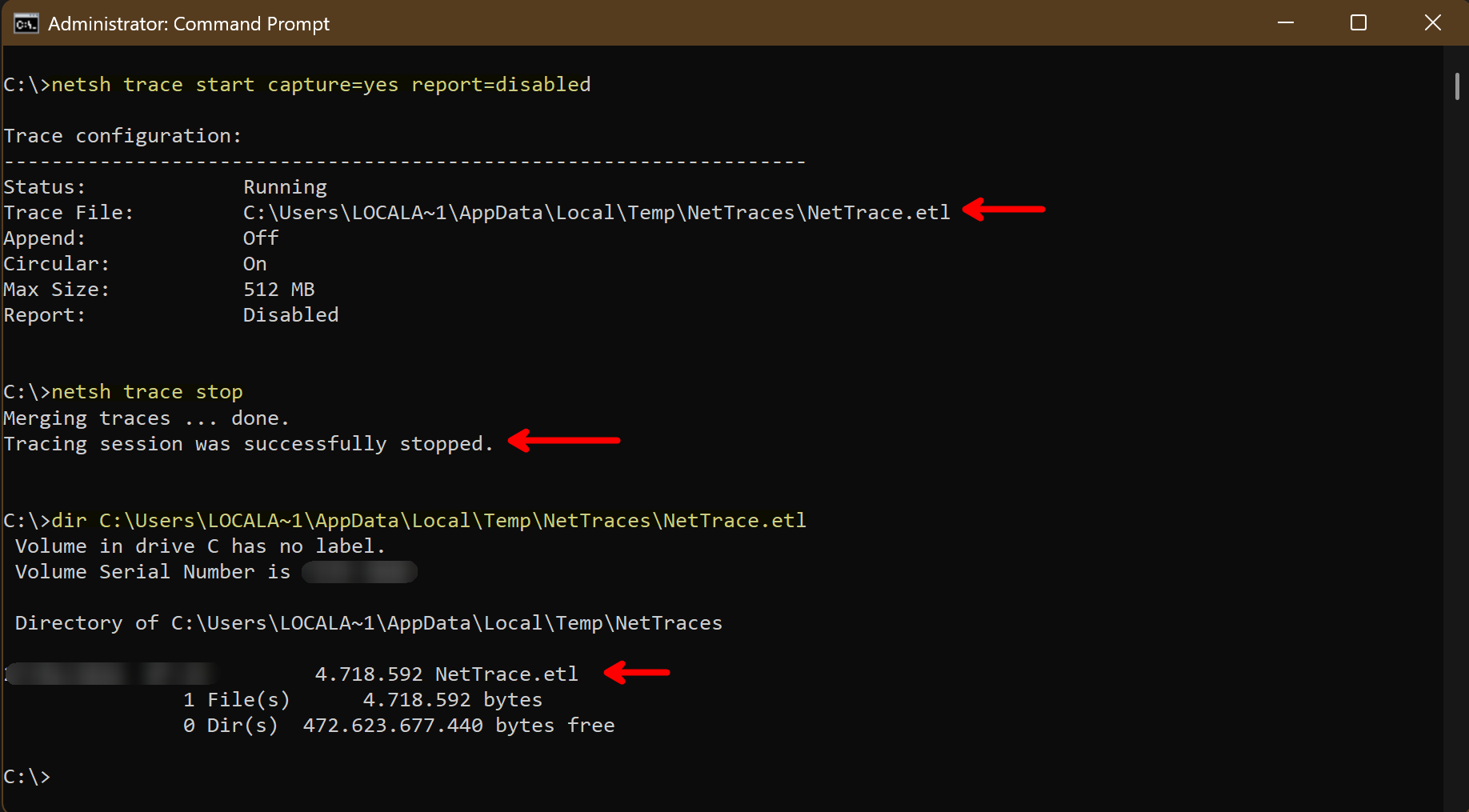

ಈಗ, ನೀವು ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಲು ಬಳಸುವ ಆಜ್ಞೆಗಳಾದ ಪ್ರಾರಂಭ ಮತ್ತು ನಿಲ್ಲಿಸಿ ಆಜ್ಞೆಗಳ ಮೇಲೆ ಗಮನಹರಿಸುತ್ತೇವೆ. ಹೆಸರು ಬಹಳ ಸ್ವಾಭಾವಿಕವಾಗಿದೆ, ನಾನು ಊಹಿಸುತ್ತೇನೆ. ನೆಟ್ವರ್ಕ್ ಹಿಡಿತವನ್ನು ಪ್ರಾರಂಭಿಸಲು, ನೀವು ಕೆಲವು ಹೆಚ್ಚು ಪ್ಯಾರಾಮೀಟರ್ಗಳನ್ನು ನಿರ್ಧರಿಸಲು ಅಗತ್ಯವಿದೆ. ಮೂಲತಃ, ನೀವು ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಲು ಬಯಸುತ್ತೀರಿ ಎಂದು ನೀವು ನಿರ್ಧರಿಸಬೇಕು. ಅದು ಸರಳವಾಗಿ capture=yes ಪ್ಯಾರಾಮೀಟರ್.

ನೀವು ಇದನ್ನು ಸಂಪೂರ್ಣ ಕನಿಷ್ಠವಾಗಿ ಅಗತ್ಯವಿರುವ ಎಲ್ಲವನ್ನೂ ಹೊಂದಿದ್ದರೂ, ಪರಿಣಾಮಕಾರಿತ್ವಕ್ಕಾಗಿ ಶಿಫಾರಸು ಮಾಡಲಾಗುವ ಇನ್ನೊಂದು ಪ್ಯಾರಾಮೀಟರ್ ಇದೆ. ನೀವು ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಲು ಮಾತ್ರ ಕಾಳಜಿ ವಹಿಸುತ್ತಿದ್ದರೆ, ನೀವು report=disabled ಮೂಲಕ ನೆಟ್ಶ್ನ ವರದಿ ಉತ್ಪಾದನೆಯ ವರ್ತನೆಯನ್ನು ನಿಷ್ಕ್ರಿಯಗೊಳಿಸಬಹುದು. ಇದು ಹಿಡಿತದ ಪ್ರಕ್ರಿಯೆಯನ್ನು ವೇಗಗೊಳಿಸುತ್ತದೆ ಮತ್ತು ಹಿಡಿದ ಫೈಲ್ನ ಗಾತ್ರವನ್ನು ಕಡಿಮೆ ಮಾಡುತ್ತದೆ, ಏಕೆಂದರೆ ಇದು ಹೆಚ್ಚುವರಿ ವರದಿ ಮಾಹಿತಿಯನ್ನು ಒಳಗೊಂಡಿಲ್ಲ.

ಮರುಬಾರಿ, ನೀವು ನಿಮ್ಮ ಅಗತ್ಯಗಳಿಗೆ ಅನುಗುಣವಾಗಿ ಹಿಡಿತದ ಪ್ರಕ್ರಿಯೆಯನ್ನು ಕಸ್ಟಮೈಸ್ ಮಾಡಲು ಉಳಿದ ಪ್ಯಾರಾಮೀಟರ್ಗಳನ್ನು ಬಳಸಬಹುದು. ಖಂಡಿತವಾಗಿಯೂ, ನೀವು ಟ್ರೇಸ್ ಅನ್ನು ಉಳಿಸಲು ಎಲ್ಲಿಯೂ ನಿರ್ಧರಿಸಬಹುದು ಮತ್ತು ಏನನ್ನು ಹಿಡಿಯಬೇಕು, ಆದರೆ ಇದು ಕಡ್ಡಾಯವಲ್ಲ.

ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯುವುದು ಒಂದು ವ್ಯವಸ್ಥೆ-ವ್ಯಾಪಿ ಕಾರ್ಯವಾಗಿದೆ ಮತ್ತು ವ್ಯವಸ್ಥೆಯ ಎಲ್ಲಾ ಪ್ರಕ್ರಿಯೆಗಳನ್ನು (ಮತ್ತು ಎಲ್ಲಾ ಬಳಕೆದಾರರನ್ನು) ಪರಿಣಾಮ ಬೀರುತ್ತದೆ, ನೀವು ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಆಜ್ಞೆಗಳನ್ನು ನಿರ್ವಹಣಾ ಹಕ್ಕುಗಳೊಂದಿಗೆ ನಿರ್ವಹಿಸಲು ಅಗತ್ಯವಿದೆ.

ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಅನ್ನು ಬಳಸಿಕೊಂಡು ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಲು ಮೂಲಭೂತ ಆಜ್ಞೆ ಇಲ್ಲಿದೆ:

# "ಇಥರ್ನೆಟ್" ಇಂಟರ್ಫೇಸ್ನಲ್ಲಿ ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಿರಿ ಮತ್ತು ಫೈಲ್ಗೆ ಉಳಿಸಿ

netsh trace start capture=yes report=disabled

ನೀವು ಅಗತ್ಯವಿರುವುದನ್ನು ಹೊಂದಿದಾಗ, ನೀವು ಕೆಳಗಿನ ಆಜ್ಞೆ ಮೂಲಕ ಹಿಡಿತವನ್ನು ನಿಲ್ಲಿಸಬಹುದು:

# ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಹಿಡಿತವನ್ನು ನಿಲ್ಲಿಸಿ

netsh trace stop

ಹಿಡಿದ ಟ್ರಾಫಿಕ್ .etl ಫೈಲ್ನಲ್ಲಿ ಉಳಿಯುತ್ತದೆ, ಇದು ನಂತರ ವಿಶ್ಲೇಷಿಸಲು ಬಳಸಬಹುದು. ನೀವು ಹಿಡಿದ ಮಾಹಿತಿಯಿಗಾಗಿ ಕಸ್ಟಮ್ ಫೈಲ್ ಹೆಸರು ಮತ್ತು ಸ್ಥಳವನ್ನು ಹೊಂದಲು ಬಯಸಿದರೆ, ನೀವು tracefile ಪ್ಯಾರಾಮೀಟರ್ ಮೂಲಕ ಅದನ್ನು ನಿರ್ಧರಿಸಬಹುದು.

# ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಿರಿ ಮತ್ತು ನಿರ್ದಿಷ್ಟ ಫೈಲ್ಗೆ ಉಳಿಸಿ

netsh trace start capture=yes report=disabled tracefile=C:\Administration\Logs\MyTraceFile.etl

ನಾವು ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿದ ನಂತರ, ನಾವು ಅದನ್ನು ವಿಶ್ಲೇಷಿಸಲು ಅಗತ್ಯವಿದೆ...

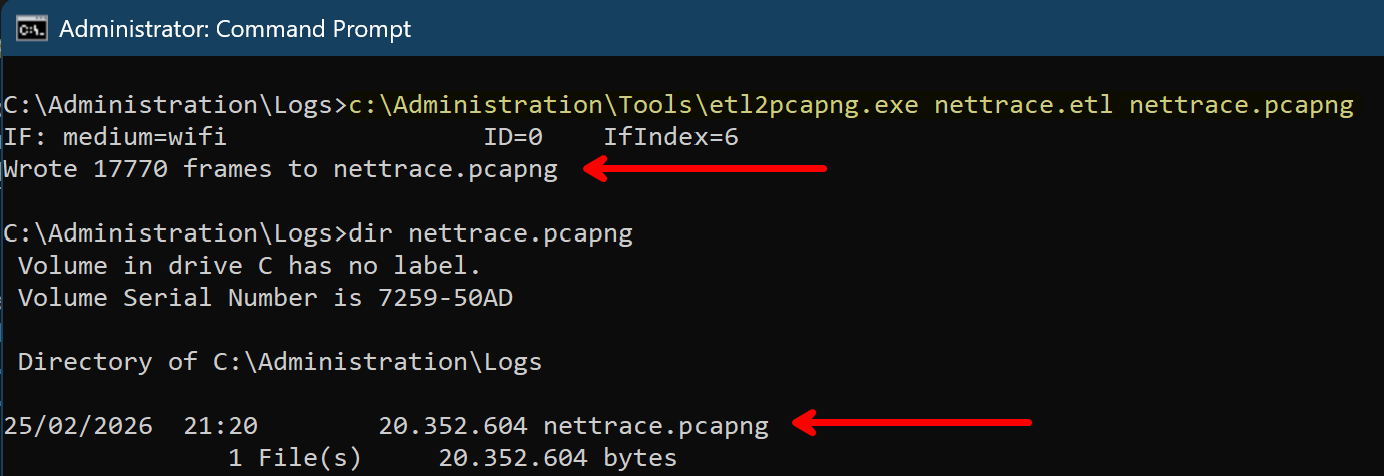

etl-ಫೈಲ್ ಅನ್ನು ವೈರ್ಶಾರ್ಕ್ನಲ್ಲಿ ತೆರೆಯಲು - ದುಃಖಕರವಾಗಿ - ಹೆಚ್ಚುವರಿ ಹಂತವನ್ನು ಅಗತ್ಯವಿದೆ. ಆದರೆ, ನನ್ನೊಂದಿಗೆ ಉಳಿಯಿರಿ, ಇದು ಕಷ್ಟಕರವಲ್ಲ ಮತ್ತು ಇದು ಇನ್ನೂ ಸ್ಥಾಪನೆಯ ಅಗತ್ಯವಿಲ್ಲ:

ಮೈಕ್ರೋಸಾಫ್ಟ್ ನೀಡಿದ ಬಹಳ ಸಣ್ಣ ಸಾಧನವಾದ etl2pcapng ಅನ್ನು ಬಳಸಿರಿ, ಮತ್ತು ನೀವು ಹೋಗಲು ಉತ್ತಮವಾಗಿದ್ದೀರಿ. ಇದು etl-ಫೈಲ್ ಅನ್ನು pcapng-ಫೈಲ್ ಗೆ ಪರಿವರ್ತಿಸುತ್ತದೆ, ಇದು ವೈರ್ಶಾರ್ಕ್ನಲ್ಲಿ ವಿಶ್ಲೇಷಿಸಲು ಸುಲಭವಾಗಿ ತೆರೆಯಬಹುದು.

# .etl ಫೈಲ್ ಅನ್ನು .pcapng ರೂಪಕ್ಕೆ ಪರಿವರ್ತಿಸಿ

etl2pcapng nettrace.etl nettrace.pcapng

ಖಂಡಿತವಾಗಿಯೂ, ಆಜ್ಞೆಯಲ್ಲಿ ಫೈಲ್ ಹೆಸರು ಸಂಪೂರ್ಣವಾಗಿ ಅರ್ಹ ಪಥವನ್ನು ಹೊಂದಿರಬಹುದು, ಡ್ರೈವ್ ಅಕ್ಷರ ಮತ್ತು ಡೈರೆಕ್ಟರಿಗಳನ್ನು ಒಳಗೊಂಡಂತೆ. ಇದು ಕೇವಲ ಒಂದು ವೇಗದ ಉದಾಹರಣೆ.

ಪರಿವರ್ತನೆಯ ನಂತರ, ನೀವು etl-ಫೈಲ್ ಅನ್ನು ತೆಗೆದು ಹಾಕಬಹುದು, ನೀವು ಇದನ್ನು ಇನ್ನೂ ಅಗತ್ಯವಿಲ್ಲ. pcapng-ಫೈಲ್ ಅನ್ನು ನೀವು ವೈರ್ಶಾರ್ಕ್ನಲ್ಲಿ ವಿಶ್ಲೇಷಿಸಲು ಬಳಸುತ್ತೀರಿ.

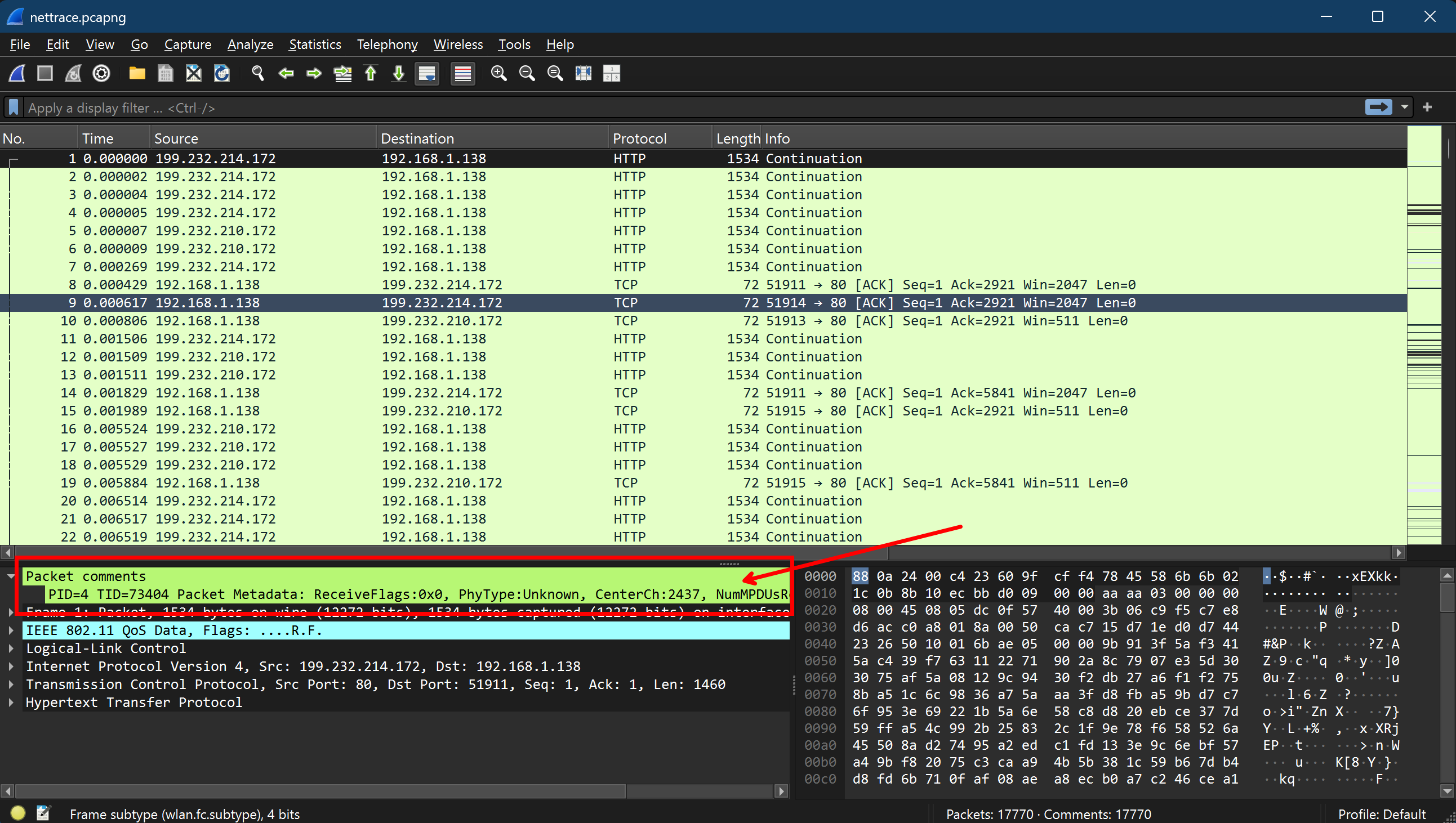

ಈ ವಿಧಾನವನ್ನು ಬಳಸುವ ಮೂಲಕ, ನೀವು ವ್ಯವಸ್ಥೆಯಲ್ಲಿ ಏನೂ ಸ್ಥಾಪಿಸಲು ಅಗತ್ಯವಿಲ್ಲ, ನೀವು ಹೆಚ್ಚಿನ ವಿವರವಾದ ಹಿಡಿತವನ್ನು ಹೊಂದಿರುವ ಪ್ರಯೋಜನವನ್ನು ಹೊಂದಿದ್ದೀರಿ, ಏಕೆಂದರೆ ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಕೇವಲ ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯುವುದಲ್ಲ, ಇದು ವ್ಯವಸ್ಥೆ ಮತ್ತು ಪ್ರಕ್ರಿಯೆಗಳ ಬಗ್ಗೆ ಹೆಚ್ಚುವರಿ ಮಾಹಿತಿಯನ್ನು ಹಿಡಿಯುತ್ತದೆ, ಇದು ಸಮಸ್ಯೆ ಪರಿಹಾರ ಮತ್ತು ವಿಶ್ಲೇಷಣೆಗೆ ಬಹಳ ಉಪಯುಕ್ತವಾಗಬಹುದು:

ಈ ಪ್ರಕ್ರಿಯೆ ಪ್ರತಿಯೊಂದು ವಿಂಡೋಸ್ ವ್ಯವಸ್ಥೆಯಲ್ಲಿ ಉತ್ತಮವಾಗಿ ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತದೆ, ವಿಂಡೋಸ್ 7 ಮತ್ತು ವಿಂಡೋಸ್ ಸರ್ವರ್ 2008 R2 ಗೆ ಹಿಂತಿರುಗುತ್ತದೆ. ಇದನ್ನು ಗಮನದಲ್ಲಿಟ್ಟುಕೊಂಡರೆ, ನೀವು ಬಯಸುವದ್ದನ್ನು ಪಡೆಯಲು ಇದು ಉತ್ತಮವಾಗಿದೆ.

ಮರುಬಾರಿ, ಈ ಎಲ್ಲವು ವ್ಯವಸ್ಥೆಯಲ್ಲಿ ಏನೂ ಸ್ಥಾಪಿಸದೆ ಕಾರ್ಯನಿರ್ವಹಿಸುತ್ತದೆ, ಇದು ಉತ್ಪಾದನಾ ಸರ್ವರ್ಗಳಲ್ಲಿ ವಿಶೇಷವಾಗಿ ದೊಡ್ಡ ಪ್ರಯೋಜನವಾಗಿದೆ. ನೀವು ಕೇವಲ ಆಜ್ಞೆಗಳನ್ನು ನಿರ್ವಹಿಸಬಹುದು, ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಬಹುದು, ಮತ್ತು ವೈರ್ಶಾರ್ಕ್ನಲ್ಲಿ ನಿಮ್ಮ ಕಾರ್ಯಸ್ಥಳದಲ್ಲಿ ಅದನ್ನು ವಿಶ್ಲೇಷಿಸಬಹುದು, ಸರ್ವರ್ನಲ್ಲಿ ಯಾವುದೇ ಸ್ಥಾಪನೆಯಿಲ್ಲ.

ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಗೆ ಲಭ್ಯವಿರುವ ಇನ್ನಷ್ಟು ಪ್ಯಾರಾಮೀಟರ್ಗಳು ಮತ್ತು ಆಯ್ಕೆಗಳು ಇವೆ, ಇದು ನಿಮ್ಮ ಅಗತ್ಯಗಳಿಗೆ ಅನುಗುಣವಾಗಿ ಹಿಡಿತದ ಪ್ರಕ್ರಿಯೆಯನ್ನು ಕಸ್ಟಮೈಸ್ ಮಾಡಲು ನಿಮಗೆ ಅನುಮತಿಸುತ್ತದೆ. ಉದಾಹರಣೆಗೆ, ನೀವು ನಿರ್ಧರಿಸಬಹುದು

- ಪ್ರೋಟೋಕಾಲ್ ಫಿಲ್ಟರ್ಗಳು

- ಇಥರ್ನೆಟ್ ಪ್ರಕಾರದ ಫಿಲ್ಟರ್ಗಳು

- ಐಪಿ ವಿಳಾಸದ ಫಿಲ್ಟರ್ಗಳು

- ಹಿಡಿಯಲು ನಿರ್ದಿಷ್ಟ ಇಂಟರ್ಫೇಸ್ಗಳು

- ಮತ್ತು ಇನ್ನಷ್ಟು

ನೀವು ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಶೋ ಕ್ಯಾಪ್ಚರ್ಫಿಲ್ಟರ್ಹೆಲ್ಪ್ ಅನ್ನು ನಿರ್ವಹಿಸುವ ಮೂಲಕ ಲಭ್ಯವಿರುವ ಎಲ್ಲಾ ಆಯ್ಕೆಗಳನ್ನು ನೋಡಬಹುದು. ಇದು ನಿಮ್ಮ ಹಿಡಿತವನ್ನು ಕಸ್ಟಮೈಸ್ ಮಾಡಲು ಬಳಸಬಹುದಾದ ಎಲ್ಲಾ ಲಭ್ಯವಿರುವ ಫಿಲ್ಟರ್ಗಳು ಮತ್ತು ಆಯ್ಕೆಗಳ ವಿವರವಾದ ಪಟ್ಟಿಯನ್ನು ನೀಡುತ್ತದೆ.

ನನ್ನ ವೈಯಕ್ತಿಕ ಮೆಚ್ಚಿನವುಗಳು:

# ಕೇವಲ IPv4 ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಲು:

Ethernet.Type=IPv4

# ಕೇವಲ TCP/UDP/ ಅಥವಾ ಎರಡನ್ನು ಮಾತ್ರ ಹಿಡಿಯಲು:

Protocol=TCP

Protocol=UDP

Protocol=(TCP,UDP)

# ನಿರ್ದಿಷ್ಟ ಐಪಿ ವಿಳಾಸಗಳಿಗೆ ಹಿಡಿತವನ್ನು ಕಡಿಮೆ ಮಾಡಿ:

IPv4.SourceAddress=<IPv4 ವಿಳಾಸ>

IPv4.DestinationAddress=<IPv4 ವಿಳಾಸ>

IPv4.Address=(<IPv4 ವಿಳಾಸ>,<IPv4 ವಿಳಾಸ>)

ಈ ಆಯ್ಕೆಗಳನ್ನು ಬಳಸಿಕೊಂಡು, ನೀವು ನಿಮ್ಮ ವಿಶ್ಲೇಷಣೆ ಮತ್ತು ಸಮಸ್ಯೆ ಪರಿಹಾರಕ್ಕಾಗಿ ಅತ್ಯಂತ ಸಂಬಂಧಿತ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಪರಿಣಾಮಕಾರಿಯಾಗಿ ಹಿಡಿಯಲು ಸಿದ್ಧರಾಗಿರುತ್ತೀರಿ. ನೀವು ಫಿಲ್ಟರ್ಗಳನ್ನು ಸಂಯೋಜಿಸಲು ಮಾತ್ರ ಸಂಬಂಧಿತ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಲು, ಇದು ನಿಮಗೆ ಮುಖ್ಯ ಮಾಹಿತಿಯ ಮೇಲೆ ಕೇಂದ್ರೀಕರಿಸಲು ಮತ್ತು ನಿಮ್ಮ ಹಿಡಿತದಲ್ಲಿ ಶಬ್ದವನ್ನು ಕಡಿಮೆ ಮಾಡಲು ಸಹಾಯ ಮಾಡಬಹುದು.

ನೀವು ಕೆಲವು ಉದಾಹರಣೆಗಳನ್ನು ಪ್ರಾಯೋಗಿಕ ಉದಾಹರಣೆಗಳ ಕೆಳಗಿನ ವಿಭಾಗದಲ್ಲಿ ನೋಡಬಹುದು.

2. ಪ್ಕ್ಟ್ಮಾನ್ - ಬ್ಲಾಕ್ನಲ್ಲಿ ಹೊಸ ಹುಡುಗ

ಪ್ಕ್ಟ್ಮಾನ್ ವಿಂಡೋಸ್ 10 / ವಿಂಡೋಸ್ ಸರ್ವರ್ 2019 ಮತ್ತು ನಂತರದ ಹೊಸ ನಿರ್ಮಿತ ಸಾಧನವಾಗಿದೆ ಇದು ಹೆಚ್ಚು ಸುಲಭವಾದ ಪ್ಯಾಕೆಟ್ ಮೌಲ್ಯಮಾಪನ ಸಾಮರ್ಥ್ಯಗಳನ್ನು ಒದಗಿಸುತ್ತದೆ.

ಇದು ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಲು ನಿಮಗೆ ಅನುಮತಿಸುವ ಕಮಾಂಡ್-ಲೈನ್ ಸಾಧನವಾಗಿದೆ, ಆದರೆ ಇದು ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಗೆ ಹೋಲಿಸಿದರೆ ಪ್ಯಾಕೆಟ್ ಮೌಲ್ಯಮಾಪನದ ಮೇಲೆ ಹೆಚ್ಚು ಕೇಂದ್ರೀಕರಿಸುತ್ತದೆ ಮತ್ತು ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಲು ಪ್ಯಾಕೆಟ್ ಫಿಲ್ಟರ್ಗಳನ್ನು ನಿರ್ವಹಿಸಲು ಹೆಚ್ಚು ಬಳಕೆದಾರ ಸ್ನೇಹಿ ಇಂಟರ್ಫೇಸ್ ಅನ್ನು ಒದಗಿಸುತ್ತದೆ. ವ್ಯಾಕರಣವು ಸ್ವಲ್ಪ ವಿಭಿನ್ನವಾಗಿದೆ, ಆದರೆ ಬಹಳಷ್ಟು ಒಂದೇ ರೀತಿಯಲ್ಲಿದೆ. ನೀವು ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಬಗ್ಗೆ ತಿಳಿದಿದ್ದರೆ, ನೀವು ಇದನ್ನು ಬಳಸಲು ಆರಾಮವಾಗಿ ಅನುಭವಿಸುತ್ತೀರಿ. ಪ್ಕ್ಟ್ಮಾನ್ ನಲ್ಲಿ ಲಭ್ಯವಿರುವ ಆಜ್ಞೆಗಳ ವೇಗದ ಸಮೀಕ್ಷೆ ಇಲ್ಲಿದೆ:

ಪ್ಕ್ಟ್ಮಾನ್ <ಆಜ್ಞೆ> [ಆಯ್ಕೆಗಳು | ಸಹಾಯ]

ಉನ್ನತ ಮಟ್ಟದ ಪ್ಯಾಕೆಟ್ ಹಿಡಿತ ಮತ್ತು ಘಟನೆ ಸಂಗ್ರಹಣೆ.

ಆಜ್ಞೆಗಳು

ಫಿಲ್ಟರ್ ಪ್ಯಾಕೆಟ್ ಫಿಲ್ಟರ್ಗಳನ್ನು ನಿರ್ವಹಿಸಿ.

ಪಟ್ಟಿಮಾಡಿ ಪ್ಯಾಕೆಟ್ ಪ್ರಕ್ರಿಯೆ ಮಾಡುವ ಘಟಕಗಳನ್ನು ಪಟ್ಟಿಮಾಡಿ.

ಪ್ರಾರಂಭ ಪ್ರಾರಂಭ

```ಪ್ಯಾಕೆಟ್ ಕ್ಯಾಪ್ಚರ್, ಕೌಂಟರ್ಗಳು ಮತ್ತು ಘಟನೆಗಳ ಸಂಗ್ರಹಣೆ.

ನಿಲ್ಲಿಸಿ ಡೇಟಾ ಸಂಗ್ರಹಣೆಯನ್ನು ನಿಲ್ಲಿಸಿ.

ಸ್ಥಿತಿ ಪ್ರಸ್ತುತ ಸ್ಥಿತಿಯನ್ನು ಕೇಳಿ.

ಅಳವಡಿಸಿ ಪಿಕ್ಟ್ಮಾನ್ ಡ್ರೈವರ್ ಅನ್ನು ಅಳವಡಿಸಿ.

ಕೌಂಟರ್ಗಳು ಪ್ರಸ್ತುತ ಪ್ಯಾಕೆಟ್ ಕೌಂಟರ್ಗಳನ್ನು ತೋರಿಸಿ.

ಪುನಃ ಸೆಟು ಪ್ಯಾಕೆಟ್ ಕೌಂಟರ್ಗಳನ್ನು ಶೂನ್ಯಕ್ಕೆ ಪುನಃ ಸೆಟು ಮಾಡಿ.

ಇಟಿಎಲ್2ಟೆಕ್ಸ್ಟ್ ಲಾಗ್ ಫೈಲ್ ಅನ್ನು ಪಠ್ಯ ರೂಪಕ್ಕೆ ಪರಿವರ್ತಿಸಿ.

ಇಟಿಎಲ್2ಪಿಕಾಪ್ ಲಾಗ್ ಫೈಲ್ ಅನ್ನು ಪಿಕಾಪ್ಎನ್ಜಿ ರೂಪಕ್ಕೆ ಪರಿವರ್ತಿಸಿ.

ಹೆಕ್ಸ್2ಪ್ಯಾಕ್ಟ್ ಹೆಕ್ಸಾಡೆಸಿಮಲ್ ರೂಪದಲ್ಲಿ ಪ್ಯಾಕೆಟ್ ಅನ್ನು ಡಿಕೋಡ್ ಮಾಡಿ.

ಸಹಾಯ ನಿರ್ದಿಷ್ಟ ಆದೇಶಕ್ಕಾಗಿ ಸಹಾಯ ಪಠ್ಯವನ್ನು ತೋರಿಸಿ.

ಉದಾಹರಣೆ: ಪಿಕ್ಟ್ಮಾನ್ ಪ್ರಾರಂಭ ಸಹಾಯ

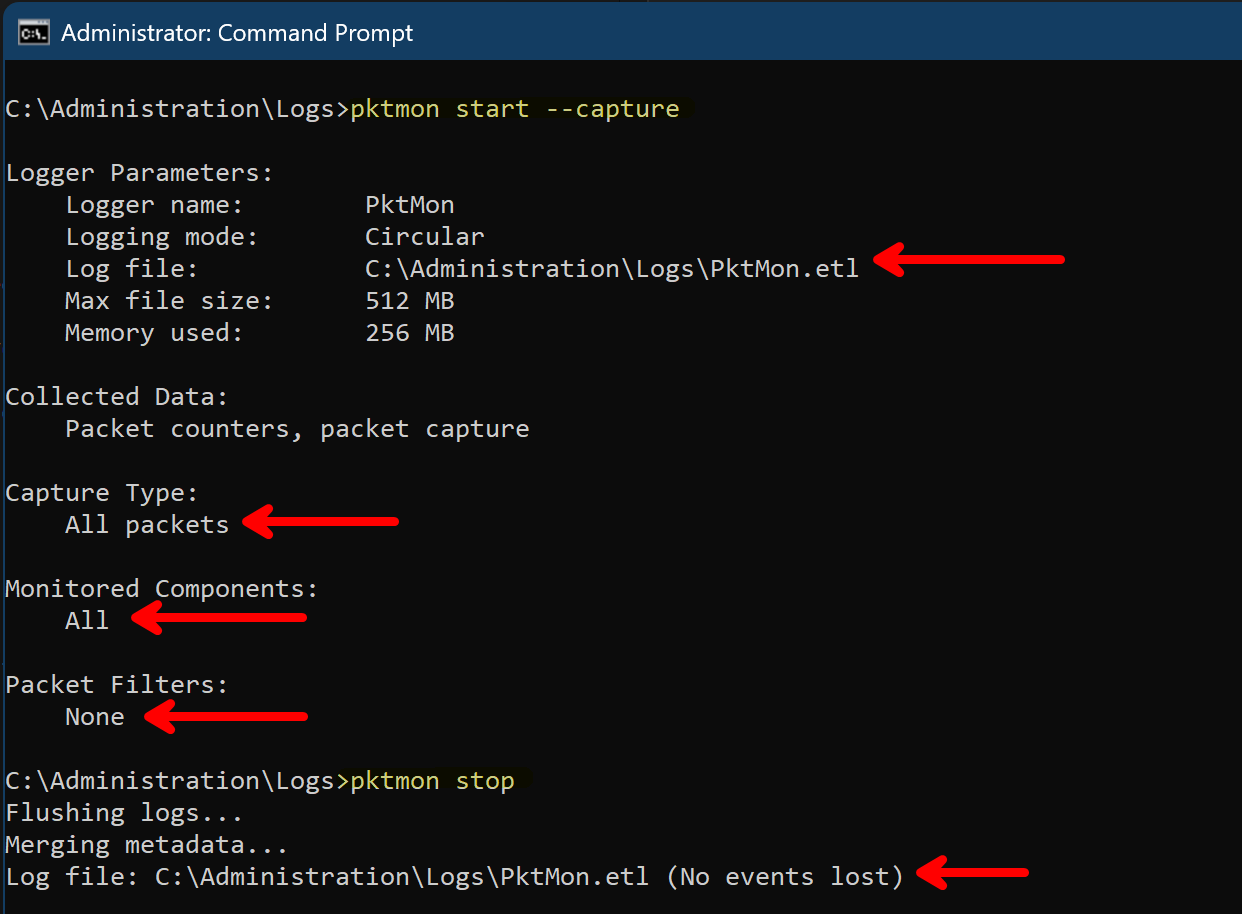

ಇದು Windows Event Tracing for Windows (ETW) ಫ್ರೇಮ್ವರ್ಕ್ ಅನ್ನು ಬಳಸಿಕೊಂಡು ನೆಟ್ವರ್ಕ್ ಘಟನೆಗಳನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು ಬಳಸುತ್ತದೆ, ಇದು etl-ಫೈಲ್ಗಳನ್ನು ಉತ್ಪಾದಿಸುತ್ತದೆ. ಆದ್ದರಿಂದ, ಬಳಸಲು ಹೇಗೆ ಎಂಬುದರ ಒಂದು ತ್ವರಿತ ಉದಾಹರಣೆ ಇಲ್ಲಿದೆ:

# ಪ್ಯಾಕೆಟ್ಗಳನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು ಪ್ರಾರಂಭಿಸಿ ಮತ್ತು ಔಟ್ಪುಟ್ ಅನ್ನು ಫೈಲ್ಗೆ ಉಳಿಸಿ

ಪಿಕ್ಟ್ಮಾನ್ ಪ್ರಾರಂಭ --ಕ್ಯಾಪ್ಚರ್ ಪಿಕ್ಟ್ಮಾನ್.ಇಟಿಎಲ್

# ಕ್ಯಾಪ್ಚರ್ ಅನ್ನು ನಿಲ್ಲಿಸಿ

ಪಿಕ್ಟ್ಮಾನ್ ನಿಲ್ಲಿಸಿ

ನೀವು ನೋಡಬಹುದು, ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಗೆ ಹೋಲಿಸಿದರೆ, ವ್ಯಾಕರಣವು ಸ್ವಲ್ಪ ವಿಭಿನ್ನವಾಗಿದೆ, ಆದರೆ ಇದು ಬಹಳ ಹತ್ತಿರವಾಗಿದೆ. ನೀವು ಹಳೆಯ ಪರ್ಯಾಯದಲ್ಲಿ ಅಗತ್ಯವಿರುವ ವರದಿ ಪ್ಯಾರಾಮೀಟರ್ ಅನ್ನು ಬಿಟ್ಟುಬಿಡಬಹುದು. ಇದು ಕರೆ ಮಾಡಲು ಸ್ವಲ್ಪ ಚಿಕ್ಕದಾಗಿಸುತ್ತದೆ.

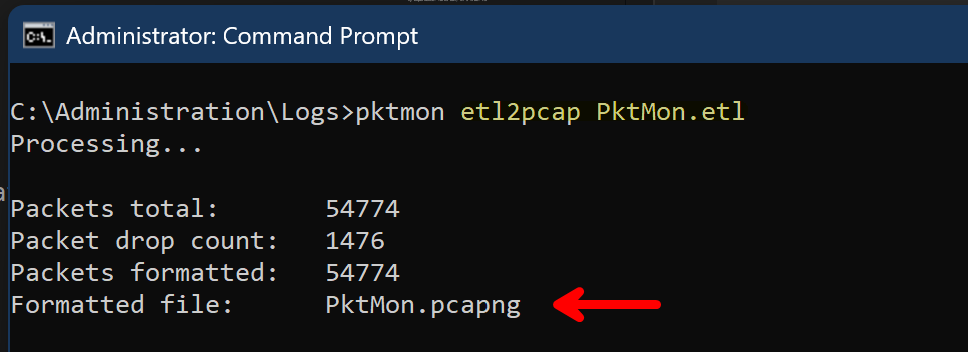

ಪಿಕ್ಟ್ಮಾನ್ ನ ವಾಸ್ತವಿಕ ಲಾಭ ಇಲ್ಲಿದೆ: ಶ್ರೇಣೀಬದ್ಧ ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಗೆ ಹೋಲಿಸಿದರೆ, ಕ್ಯಾಪ್ಚರ್ ಮಾಡಿದ ಡೇಟಾವನ್ನು ನೇರವಾಗಿ .ಪಿಕಾಪ್ಎನ್ಜಿ-ಫೈಲ್ ಗೆ ಪರಿವರ್ತಿಸಲು ಪಿಕ್ಟ್ಮಾನ್ನ ನಿರ್ಮಿತ ಸಾಮರ್ಥ್ಯವನ್ನು ಬಳಸಬಹುದು. ಅಂದರೆ, ಪ್ರಸ್ತುತ ಕಾರ್ಯಾಚರಣಾ ವ್ಯವಸ್ಥೆಯಲ್ಲಿ, ನೀವು ಪರಿವರ್ತನೆಗಾಗಿ ಹೆಚ್ಚುವರಿ ಸಾಧನ etl2pcapng ಅನ್ನು ಬಳಸಬೇಕಾಗಿಲ್ಲ.

ನೀವು Wireshark ನೊಂದಿಗೆ ವಿಶ್ಲೇಷಣೆಗೆ ಕ್ಯಾಪ್ಚರ್ ಮಾಡಿದ ಡೇಟಾವನ್ನು ನೇರವಾಗಿ .ಪಿಕಾಪ್ಎನ್ಜಿ ಫೈಲ್ ಗೆ ಪರಿವರ್ತಿಸಬಹುದು:

# .etl ಫೈಲ್ ಅನ್ನು .pcapng ರೂಪಕ್ಕೆ ಪರಿವರ್ತಿಸಿ

ಪಿಕ್ಟ್ಮಾನ್ ಇಟಿಎಲ್2ಪಿಕಾಪ್ ಪಿಕ್ಟ್ಮಾನ್.ಇಟಿಎಲ್

ಪರಿವರ್ತನೆಯ ನಂತರ etl-ಫೈಲ್ ಅನ್ನು ನೀವು ಅಗತ್ಯವಿಲ್ಲದಿದ್ದರೆ ಅಳಿಸಬಹುದು. ಪಿಕಾಪ್ಎನ್ಜಿ-ಫೈಲ್ ಅನ್ನು ನೀವು Wireshark ನಲ್ಲಿ ವಿಶ್ಲೇಷಣೆಗೆ ಬಳಸುತ್ತೀರಿ. ಏಕೆಂದರೆ ಪಿಕಾಪ್ಎನ್ಜಿ ಫೈಲ್ ಕೇವಲ ಟ್ರಾಫಿಕ್ ಡೇಟಾವನ್ನು ಒಳಗೊಂಡಿದೆ, ಮತ್ತು ವ್ಯವಸ್ಥೆ ಮತ್ತು ಪ್ರಕ್ರಿಯೆಗಳ ಬಗ್ಗೆ ಹೆಚ್ಚು ಹೆಚ್ಚುವರಿ ಮಾಹಿತಿಯನ್ನು ಹೊಂದಿಲ್ಲ, ಇದು ಇಟಿಎಲ್ ಫೈಲ್ ಗೆ ಹೋಲಿಸಿದರೆ ಹೆಚ್ಚು ಹಗುರವಾಗಿದೆ. ಆದರೆ ದೀರ್ಘ ಕ್ಯಾಪ್ಚರ್ ಅಥವಾ ಹೆಚ್ಚಿನ ಟ್ರಾಫಿಕ್ ಪ್ರಕರಣದಲ್ಲಿ, ಇದು ಇನ್ನೂ ತುಂಬಾ ದೊಡ್ಡದಾಗಬಹುದು.

ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಗೆ ವಿವರಿಸಿದಂತೆ, ಪಿಕ್ಟ್ಮಾನ್ ಕೂಡ ಹಲವಾರು ಫಿಲ್ಟರ್ ಆಯ್ಕೆಯನ್ನು ಒದಗಿಸುತ್ತದೆ. ಪುನಃ, ನೀವು ನಿಮ್ಮ ಕ್ಯಾಪ್ಚರ್ ಅನ್ನು ಕಡಿಮೆ ಮಾಡಲು ಪ್ರೋಟೋಕಾಲ್ ಫಿಲ್ಟರ್ಗಳು, ಐಪಿ ವಿಳಾಸಗಳು ಮತ್ತು ಇನ್ನಷ್ಟು ನಿರ್ಧರಿಸಬಹುದು.

ನೀವು ಪಿಕ್ಟ್ಮಾನ್ ಫಿಲ್ಟರ್ ಸೇರಿಸಿ ಸಹಾಯ ಅನ್ನು ನಿರ್ವಹಿಸುವ ಮೂಲಕ ಎಲ್ಲಾ ಲಭ್ಯವಿರುವ ಆಯ್ಕೆಗಳನ್ನು ನೋಡಬಹುದು. ಇದು ನಿಮ್ಮ ಕ್ಯಾಪ್ಚರ್ ಅನ್ನು ಕಸ್ಟಮೈಸ್ ಮಾಡಲು ಬಳಸಬಹುದಾದ ಎಲ್ಲಾ ಲಭ್ಯವಿರುವ ಫಿಲ್ಟರ್ಗಳು ಮತ್ತು ಆಯ್ಕೆಗಳ ವಿವರವಾದ ಪಟ್ಟಿಯನ್ನು ನಿಮಗೆ ನೀಡುತ್ತದೆ. ಮುಖ್ಯ ವ್ಯತ್ಯಾಸವೆಂದರೆ, ನೀವು ಕ್ಯಾಪ್ಚರ್ ಅನ್ನು ಪ್ರಾರಂಭಿಸುವ ಮೊದಲು ಫಿಲ್ಟರ್ಗಳನ್ನು ಸೇರಿಸಲು ಅಗತ್ಯವಿದೆ, ಇದು ನೆಟ್ಶ್ ಟ್ರೇಸ್ ನಿಂದ ನಿಜವಾದ ವ್ಯತ್ಯಾಸವಾಗಿದೆ, ಅಲ್ಲಿ ನೀವು ಪ್ರಾರಂಭ ಆದೇಶದಲ್ಲಿ ನೇರವಾಗಿ ಫಿಲ್ಟರ್ಗಳನ್ನು ನಿರ್ಧರಿಸಬಹುದು. ಆದರೆ ನೀವು ಇದನ್ನು ಸ್ಕ್ರಿಪ್ಟ್ಗಳ ಮೂಲಕ ಮಾಡಿದಾಗ, ಇದು ದೊಡ್ಡ ವಿಷಯವಾಗಿಲ್ಲ. ನನ್ನ ಅಭಿಪ್ರಾಯದಲ್ಲಿ, ಇದು ಆದೇಶದ ಓದುಗರನ್ನು ಸುಲಭಗೊಳಿಸುತ್ತದೆ, ಏಕೆಂದರೆ ನೀವು ಪ್ರಾರಂಭ ಆದೇಶದಲ್ಲಿ ಹೆಚ್ಚು ಪ್ಯಾರಾಮೀಟರ್ಗಳನ್ನು ಹೊಂದಿಲ್ಲ, ಆದರೆ ಇದು ಹೆಚ್ಚು ವಿಭಜಿತ ಮತ್ತು ರಚಿತವಾಗಿದೆ.

ನೀವು ಪಿಕ್ಟ್ಮಾನ್ ನೊಂದಿಗೆ ಬಳಸಬಹುದಾದ ಕೆಲವು ಫಿಲ್ಟರ್ಗಳ ಉದಾಹರಣೆಗಳು ಇಲ್ಲಿವೆ:

# ಕೇವಲ IPv4 ಟ್ರಾಫಿಕ್ ಅನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು:

ಪಿಕ್ಟ್ಮಾನ್ ಫಿಲ್ಟರ್ ಸೇರಿಸಿ -p IPv4

# ಕೇವಲ TCP/UDP/ ಅಥವಾ ಎರಡೂ ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು:

ಪಿಕ್ಟ್ಮಾನ್ ಫಿಲ್ಟರ್ ಸೇರಿಸಿ -p TCP

ಪಿಕ್ಟ್ಮಾನ್ ಫಿಲ್ಟರ್ ಸೇರಿಸಿ -p UDP

# ನಿರ್ದಿಷ್ಟ ಐಪಿ ವಿಳಾಸಗಳಿಗೆ ಕ್ಯಾಪ್ಚರ್ ಅನ್ನು ಕಡಿಮೆ ಮಾಡಿ:

ಪಿಕ್ಟ್ಮಾನ್ ಫಿಲ್ಟರ್ ಸೇರಿಸಿ -a IPv4.SourceAddress <IPv4 ವಿಳಾಸ>

ಪಿಕ್ಟ್ಮಾನ್ ಫಿಲ್ಟರ್ ಸೇರಿಸಿ -a IPv4.DestinationAddress <IPv4 ವಿಳಾಸ>

ಪಿಕ್ಟ್ಮಾನ್ ಫಿಲ್ಟರ್ ಸೇರಿಸಿ -a IPv4.Address <IPv4 ವಿಳಾಸ>

ನೀವು ಬಹಳಷ್ಟು ಫಿಲ್ಟರ್ಗಳನ್ನು ಸೇರಿಸಲು ಫಿಲ್ಟರ್ ಸೇರಿಸುವ ಆದೇಶಗಳನ್ನು ಬಹಳಷ್ಟು ಬಾರಿ ಕಾರ್ಯಗತಗೊಳಿಸಬಹುದಾದ ವಿಷಯವು ಬಹಳ ಉಪಯುಕ್ತವಾಗಿರಬಹುದು, ಏಕೆಂದರೆ ಇದು ನಿಮ್ಮ ಫಿಲ್ಟರ್ ಕಾನ್ಫಿಗರೇಶನ್ ಅನ್ನು ಹಂತ ಹಂತವಾಗಿ ನಿರ್ಮಿಸಲು ಮತ್ತು ಹೆಚ್ಚು ಸಂಘಟಿತವಾಗಿರಲು ಅನುಮತಿಸುತ್ತದೆ. ನೀವು ಪಿಕ್ಟ್ಮಾನ್ ಫಿಲ್ಟರ್ ಪಟ್ಟಿ ಅನ್ನು ನಿರ್ವಹಿಸುವ ಮೂಲಕ ಪ್ರಸ್ತುತ ಕಾನ್ಫಿಗರ್ ಮಾಡಿದ ಫಿಲ್ಟರ್ಗಳನ್ನು ಪಟ್ಟಿ ಮಾಡಬಹುದು, ಕ್ಯಾಪ್ಚರ್ ಅನ್ನು ಪ್ರಾರಂಭಿಸುವ ಮೊದಲು ಪ್ರಸ್ತುತ ಕ್ರಿಯಾತ್ಮಕವಾದ ಫಿಲ್ಟರ್ಗಳನ್ನು ನೋಡಬಹುದು.

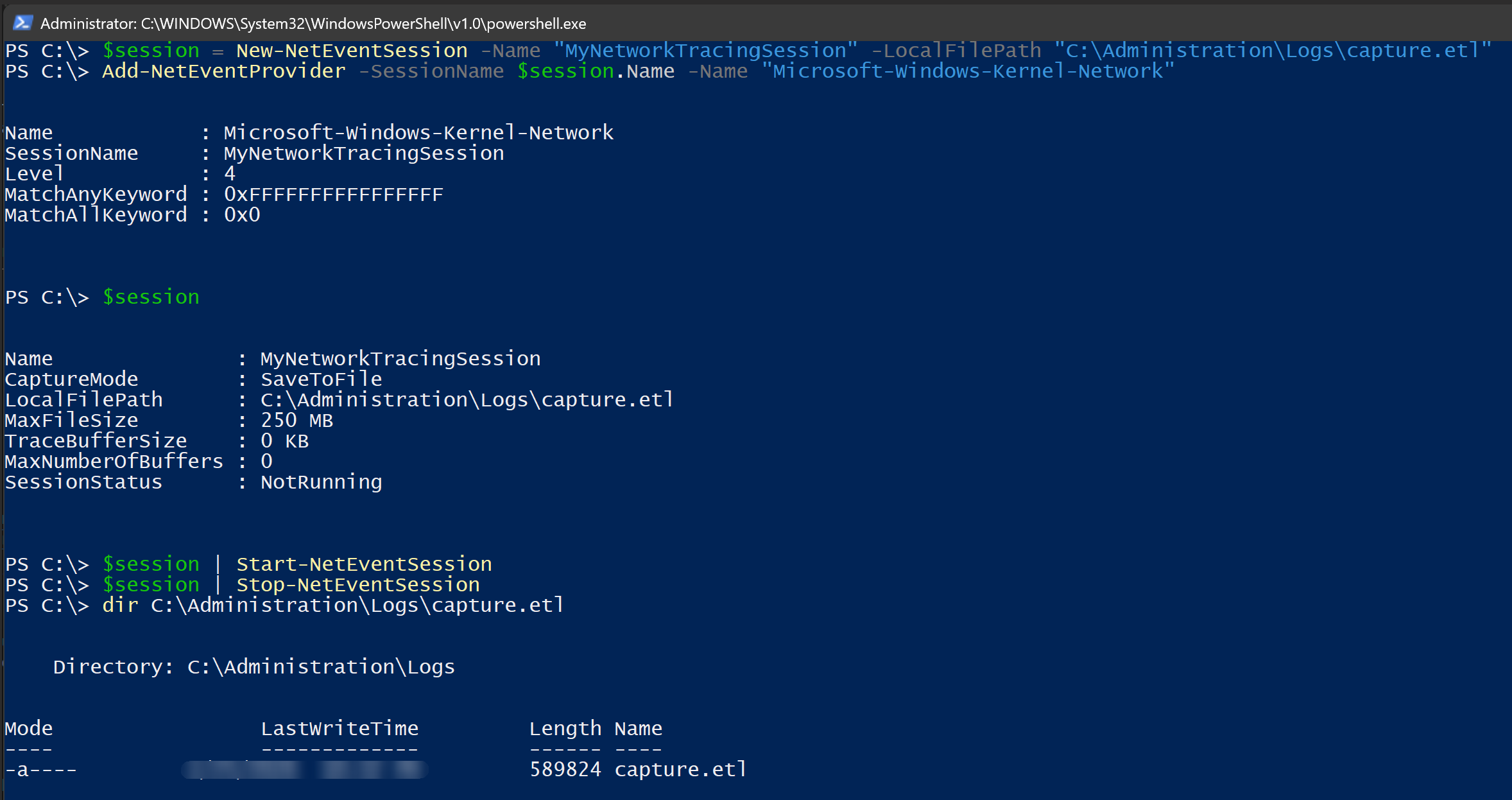

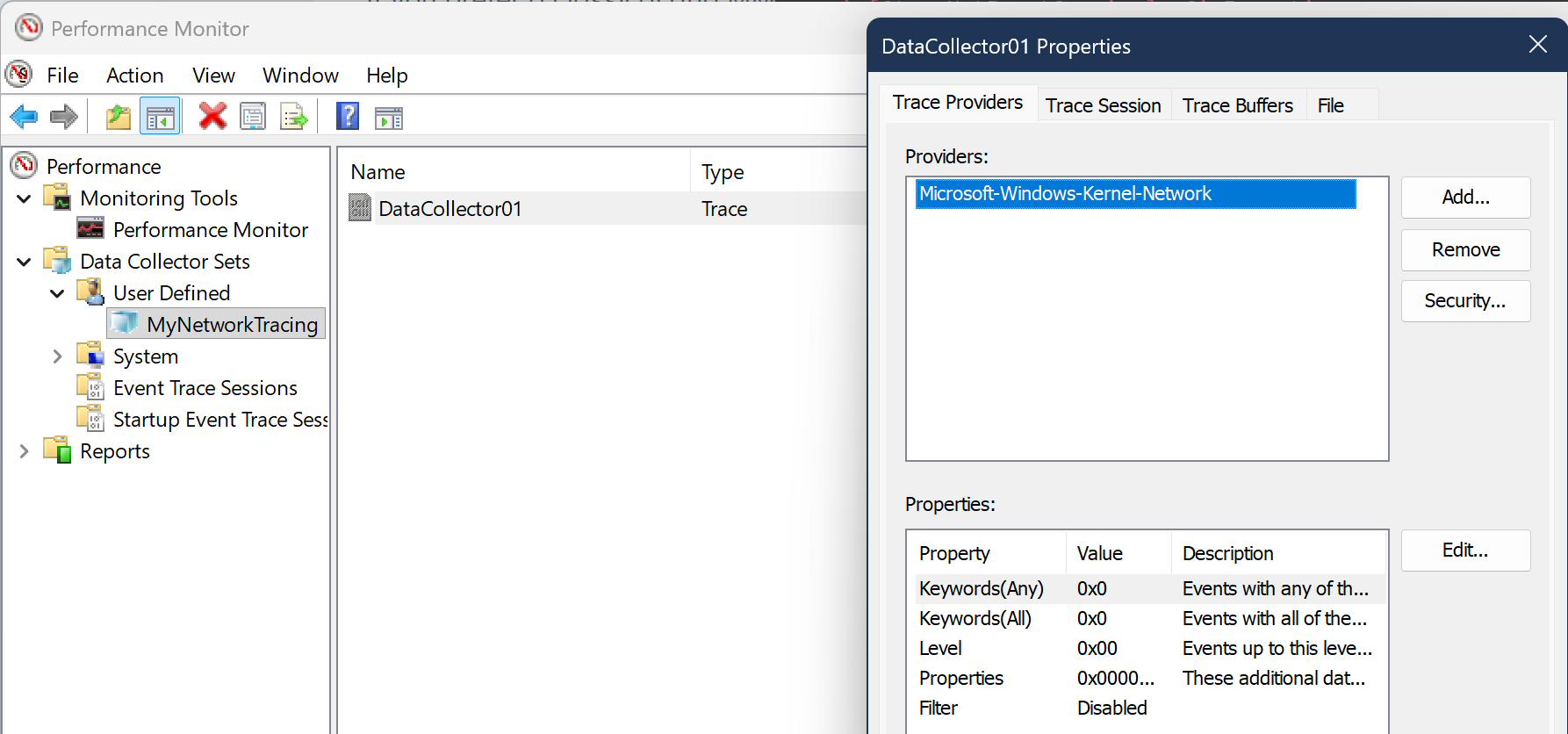

3. Get-NetEventSession - PowerShell ನೈಸರ್ಗಿಕ ಮಾರ್ಗ

ನೀವು PowerShell ನರ್ಡ್ ಆಗಿದ್ದರೆ, NetEventPacketCapture ಮೋಡ್ಯೂಲ್ನ ಭಾಗವಾದ Get-NetEventSession cmdlet ಅನ್ನು ಬಳಸಿಕೊಂಡು ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು ಇನ್ನೊಂದು ಮಾರ್ಗ ಇಲ್ಲಿದೆ. ಈ cmdlet ನಿಮಗೆ ನೆಟ್ವರ್ಕ್ ಘಟನೆ ಸೆಷನ್ಗಳನ್ನು ರಚಿಸಲು ಮತ್ತು ನಿರ್ವಹಿಸಲು ಅನುಮತಿಸುತ್ತದೆ, ಇದು ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು ಬಳಸಬಹುದು. ಇದು ಸ್ವಲ್ಪ ಹೆಚ್ಚು ಪಠ್ಯವನ್ನು ಅಗತ್ಯವಿದೆ, ಆದರೆ PowerShell ನಲ್ಲಿ ಕೆಲವು ಆಸಕ್ತಿಕರ ಸಾಮರ್ಥ್ಯಗಳಿವೆ:

- ಪ್ಯಾರಾಮೀಟರ್ಗಳಿಗೆ ನಿರ್ಮಿತ ಟ್ಯಾಬ್-ಪೂರ್ಣತೆ

- cmdletಗಳಲ್ಲಿ ನಿರ್ಮಿತ -CimSession ಪ್ಯಾರಾಮೀಟರ್ಗಳ ಮೂಲಕ PowerShell ರಿಮೋಟಿಂಗ್

# ಹೊಸ ನೆಟ್ವರ್ಕ್ ಘಟನೆ ಸೆಷನ್ ಅನ್ನು ರಚಿಸಿ

$session = New-NetEventSession -Name "MySession" -LocalFilePath "C:\path\to\capture.etl"

# ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು ಒದಗಿಸುವುದನ್ನು ಸೇರಿಸಿ (ಉದಾಹರಣೆಗೆ, Microsoft-Windows-Kernel-Network)

Add-NetEventProvider -SessionName $session.Name -Name "Microsoft-Windows-Kernel-Network"

# ರಚಿಸಲಾದ ಸೆಷನ್ ಅನ್ನು ಪರಿಶೀಲಿಸಿ

$session

# ಟ್ರಾಫಿಕ್ ಅನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು ಸೆಷನ್ ಅನ್ನು ಪ್ರಾರಂಭಿಸಿ

$session | Start-NetEventSession

# ಕ್ಯಾಪ್ಚರ್ ಅನ್ನು ಕೊನೆಗೊಳಿಸಲು ಸೆಷನ್ ಅನ್ನು ನಿಲ್ಲಿಸಿ

$session | Stop-NetEventSession

ಆದೇಶ-ರೇಖಾ ಸಾಧನಗಳಂತೆ, ಕ್ಯಾಪ್ಚರ್ ಮಾಡಿದ ಟ್ರಾಫಿಕ್ .ಇಟಿಎಲ್ ಫೈಲ್ನಲ್ಲಿ ಉಳಿಯುತ್ತದೆ, ಇದು etl2pcapng ಅಥವಾ pktmon ಅನ್ನು ಬಳಸಿಕೊಂಡು .ಪಿಕಾಪ್ಎನ್ಜಿ ರೂಪಕ್ಕೆ ಪರಿವರ್ತನೆಯ ನಂತರ ವಿಶ್ಲೇಷಣೆಗೆ ಬಳಸಬಹುದು. ನಾನು ಇದನ್ನು ಪುನರಾವೃತ್ತಗೊಳಿಸುವುದಿಲ್ಲ, ಏಕೆಂದರೆ ಇದು ಮೇಲಿನಂತೆ ವಿವರಿಸಿದ ಪ್ರಕ್ರಿಯೆಯೇ.

ನಾನು ಈ ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು ನನ್ನ ಮೆಚ್ಚಿನ ಮಾರ್ಗವಲ್ಲ ಎಂದು ಒಪ್ಪಿಕೊಳ್ಳಬೇಕಾಗಿದೆ, ಏಕೆಂದರೆ ಇದು ವಿವಿಧ ಆದೇಶಗಳು ಮತ್ತು ನೆಟ್ವರ್ಕ್ ಘಟನೆ ಸೆಷನ್ಗಳು ಮತ್ತು ಒದಗಿಸುವುದರ ಅಡಿಯಲ್ಲಿ ಇರುವ ಪರಿಕಲ್ಪನೆಗಳನ್ನು ನಿರ್ವಹಿಸಲು ಸ್ವಲ್ಪ ಸಂಕೀರ್ಣವಾಗಿದೆ. ಆದರೆ ನೀವು ಸಂಪೂರ್ಣವಾಗಿ PowerShell ಮಾತ್ರದ ಜಗತ್ತಿನಲ್ಲಿ ಉಳಿಯಲು ಬಯಸಿದರೆ, ಇದು ಟ್ರಾಫಿಕ್ ಅನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು ಇನ್ನೂ ನಿರ್ಮಿತ ಮತ್ತು ಶಕ್ತಿಯುತ ಮಾರ್ಗವಾಗಿದೆ.

ಪ್ರಾಯೋಗಿಕ ಉದಾಹರಣೆ ವಿಭಾಗದಲ್ಲಿ, ನಾನು ಮೇಲಿನ ಆದೇಶ-ರೇಖಾ ಸಾಧನಗಳಿಂದ ಒಟ್ಟುಗೂಡಿಸುವ ಮೂಲಕ ದೂರದ ವ್ಯವಸ್ಥೆಯಲ್ಲಿ ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು PowerShell ರಿಮೋಟಿಂಗ್ ಸಾಮರ್ಥ್ಯಗಳನ್ನು ಬಳಸಿದ ಉದಾಹರಣೆಯನ್ನು ನೀವು ಕಂಡುಹಿಡಿಯುತ್ತೀರಿ. ಇದು ಶಕ್ತಿಯುತ ಸಂಯೋಜನೆಯಾಗಿದೆ ಮತ್ತು ನನ್ನ ವೈಯಕ್ತಿಕ ಅಭಿಪ್ರಾಯದಲ್ಲಿ, PowerShell ನೊಂದಿಗೆ ಆದೇಶ-ರೇಖಾ ಸಾಧನಗಳನ್ನು ಬಳಸಲು ಯಾವುದೇ ವಿರೋಧವಿಲ್ಲ. ಸಾಮಾನ್ಯವಾಗಿ… ನಿಮ್ಮ ಮತ್ತು ನಿಮ್ಮ ಬಳಕೆದಾರಿಕೆಗಾಗಿ ಉತ್ತಮವಾಗಿ ಹೊಂದುವದ್ದೇ ಬಳಸಿರಿ. ಎಲ್ಲರಿಗೂ ಒಬ್ಬನೇ ಆಯ್ಕೆ ಇಲ್ಲ.

ಆದರೆ, ಖಂಡಿತವಾಗಿ, ❤️ PowerShell ❤️ ಒಬ್ಬನೇ ಆಯ್ಕೆಗೂ ಹತ್ತಿರವಾಗಿದೆ. 😁

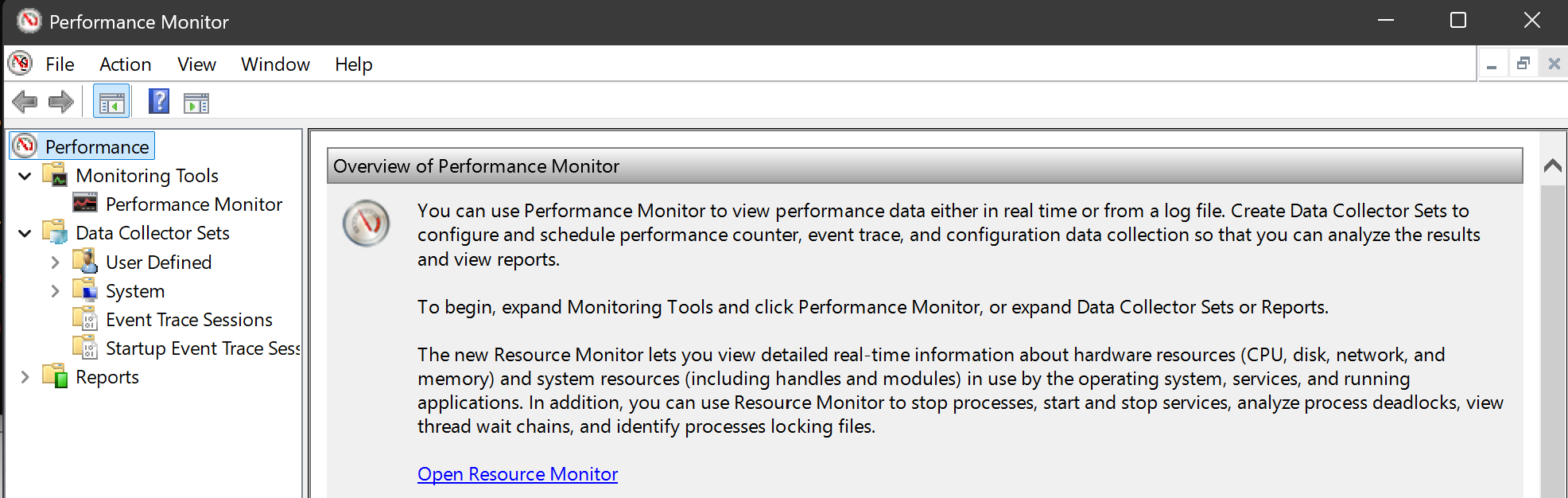

4. GUI ಮಾರ್ಗ: ಕಾರ್ಯಕ್ಷಮತೆ ಮೌಲ್ಯಮಾಪನ

ನೀವು Windows ನಲ್ಲಿ ಶ್ರೇಣೀಬದ್ಧ ಮತ್ತು MMC ಆಧಾರಿತ ಗ್ರಾಫಿಕಲ್ ಬಳಕೆದಾರ ಇಂಟರ್ಫೇಸ್ ಅನ್ನು ಇಷ್ಟಪಟ್ಟರೆ, ನೀವು ನಿರ್ಮಿತ ಕಾರ್ಯಕ್ಷಮತೆ ಮೌಲ್ಯಮಾಪನ (PerfMon) ಅನ್ನು ಬಳಸಬಹುದು. PerfMon ನಿಮಗೆ ವಿವಿಧ ಕಾರ್ಯಕ್ಷಮತೆ ಮೆಟ್ರಿಕ್ಗಳನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು ಡೇಟಾ ಸಂಗ್ರಹಕ ಸೆಟ್ಗಳನ್ನು ರಚಿಸಲು ಅನುಮತಿಸುತ್ತದೆ, ಇದರಲ್ಲಿ ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಸೇರಿದೆ.

ಮೂಲತಃ, ಮೇಲಿನ ಎಲ್ಲಾ ಸಾಧನಗಳು ಒಂದೇ ಅಡಿಯಲ್ಲಿ ಇರುವ ತಂತ್ರಜ್ಞಾನವನ್ನು ಆಧರಿಸುತ್ತವೆ, Windows Event Tracing for Windows (ETW) ಫ್ರೇಮ್ವರ್ಕ್, ಮತ್ತು ಅವುಗಳು ಘಟನೆಗಳನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು ವಿಭಿನ್ನ ಇಂಟರ್ಫೇಸ್ಗಳನ್ನು ಮತ್ತು ವಿಭಿನ್ನ ಸಾಮರ್ಥ್ಯಗಳನ್ನು ಒದಗಿಸುತ್ತವೆ. ಕಾರ್ಯಕ್ಷಮತೆ ಮೌಲ್ಯಮಾಪನ ETW ಗೆ ಗ್ರಾಫಿಕಲ್ ಬಳಕೆದಾರ ಇಂಟರ್ಫೇಸ್ ಮಾತ್ರ.

ಕಾರ್ಯಕ್ಷಮತೆ ಮೌಲ್ಯಮಾಪನವನ್ನು ಬಳಸಿಕೊಂಡು ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು, ನೀವು ಈ ಹಂತಗಳನ್ನು ಅನುಸರಿಸಬಹುದು:

- ಪ್ರಾರಂಭ ಮೆನುದಲ್ಲಿ

perfmonಟೈಪ್ ಮಾಡಿ ಮತ್ತು Enter ಒತ್ತಿ. - ಎಡ ಪ್ಯಾನ್ನಲ್ಲಿ, “ಡೇಟಾ ಸಂಗ್ರಹಕ ಸೆಟ್ಗಳನ್ನು” ವಿಸ್ತರಿಸಿ ಮತ್ತು “ಬಳಕೆದಾರ ನಿರ್ಧಾರ” ಮೇಲೆ ಬಲ ಕ್ಲಿಕ್ ಮಾಡಿ. “ಹೊಸ” > “ಡೇಟಾ ಸಂಗ್ರಹಕ ಸೆಟ್” ಅನ್ನು ಆಯ್ಕೆ ಮಾಡಿ.

- ನಿಮ್ಮ ಡೇಟಾ ಸಂಗ್ರಹಕ ಸೆಟ್ಗೆ ಒಂದು ಹೆಸರು ನೀಡಿ (ಉದಾಹರಣೆಗೆ, “ನೆಟ್ವರ್ಕ್ಟ್ರಾಫಿಕ್ಕ್ಯಾಪ್ಚರ್”) ಮತ್ತು “ಹಸ್ತಚಾಲಿತವಾಗಿ ರಚಿಸಿ (ಅತ್ಯಾಧುನಿಕ)” ಅನ್ನು ಆಯ್ಕೆ ಮಾಡಿ. “ಮುಂದೆ” ಕ್ಲಿಕ್ ಮಾಡಿ.

- “ಡೇಟಾ ಸಂಗ್ರಹಕಗಳನ್ನು ರಚಿಸುವಾಗ” ಹಂತದಲ್ಲಿ, “ಕಾರ್ಯಕ್ಷಮತೆ ಕೌಂಟರ್” ಅನ್ನು ಆಯ್ಕೆ ಮಾಡಿ ಮತ್ತು “ಮುಂದೆ” ಕ್ಲಿಕ್ ಮಾಡಿ.

- ಕಾರ್ಯಕ್ಷಮತೆ ಕೌಂಟರ್ಗಳನ್ನು ಸೇರಿಸಲು “ಸೇರಿಸಿ” ಕ್ಲಿಕ್ ಮಾಡಿ. “ಕೌಂಟರ್ಗಳನ್ನು ಸೇರಿಸಿ” ಡೈಲಾಗ್ನಲ್ಲಿ, “ನೆಟ್ವರ್ಕ್ ಇಂಟರ್ಫೇಸ್” ಅನ್ನು ವಿಸ್ತರಿಸಿ ಮತ್ತು ನೀವು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು ಬಯಸುವ ಕೌಂಟರ್ಗಳನ್ನು ಆಯ್ಕೆ ಮಾಡಿ (ಉದಾಹರಣೆಗೆ, “ಬೈಟ್ಸ್ ಒಟ್ಟು/ಸೆಕೆಂಡು”, “ಪ್ಯಾಕೆಟ್ಗಳು/ಸೆಕೆಂಡು”). “ಸೇರಿಸಿ” ಕ್ಲಿಕ್ ಮಾಡಿ ಮತ್ತು ನಂತರ “ಓಕೆ”.

- “ಮುಂದೆ” ಕ್ಲಿಕ್ ಮಾಡಿ ಮತ್ತು ನೀವು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಿದ ಡೇಟಾವನ್ನು ಉಳಿಸಲು ಬಯಸುವ ಸ್ಥಳವನ್ನು ನಿರ್ಧರಿಸಿ. “ಮುಂದೆ” ಕ್ಲಿಕ್ ಮಾಡಿ ಮತ್ತು ನಂತರ “ಮುಗಿಯಿರಿ” ಕ್ಲಿಕ್ ಮಾಡಿ ಡೇಟಾ ಸಂಗ್ರಹಕ ಸೆಟ್ ಅನ್ನು ರಚಿಸಲು.

- ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು, ನಿಮ್ಮ ಹೊಸವಾಗಿ ರಚಿಸಲಾದ ಡೇಟಾ ಸಂಗ್ರಹಕ ಸೆಟ್ (ಉದಾಹರಣೆಗೆ, “ನೆಟ್ವರ್ಕ್ಟ್ರಾಫಿಕ್ಕ್ಯಾಪ್ಚರ್”) ಮೇಲೆ ಬಲ ಕ್ಲಿಕ್ ಮಾಡಿ ಮತ್ತು “ಪ್ರಾರಂಭಿಸಿ” ಆಯ್ಕೆ ಮಾಡಿ. ಕಾರ್ಯಕ್ಷಮತೆ ಕೌಂಟರ್ಗಳು ಡೇಟಾವನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು ಪ್ರಾರಂಭಿಸುತ್ತವೆ.

- ಕ್ಯಾಪ್ಚರ್ ಅನ್ನು ನಿಲ್ಲಿಸಲು, ಡೇಟಾ ಸಂಗ್ರಹಕ ಸೆಟ್ ಅನ್ನು ಪುನಃ ಬಲ ಕ್ಲಿಕ್ ಮಾಡಿ ಮತ್ತು “ನಿಲ್ಲಿಸಿ” ಆಯ್ಕೆ ಮಾಡಿ. ಕ್ಯಾಪ್ಚರ್ ಮಾಡಿದ ಡೇಟಾ ನಿರ್ಧರಿಸಿದ ಸ್ಥಳದಲ್ಲಿ ಉಳಿಯುತ್ತದೆ.

ನೀವು ವಿವಿಧ ವೇಳಾಪಟ್ಟಿಗಳ ಮೂಲಕ ಮತ್ತು ಹೆಚ್ಚು ಕಾಲಾವಧಿಯಲ್ಲಿಯೂ ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಸಂಬಂಧಿತ ಕಾರ್ಯಕ್ಷಮತೆ ಮೆಟ್ರಿಕ್ಗಳನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು ಬಯಸಿದರೆ, ಇದು ವಿಶೇಷವಾಗಿ ಉಪಯುಕ್ತ ವಿಧಾನವಾಗಿದೆ. ಇದು ತ್ವರಿತ ಕ್ಯಾಪ್ಚರ್ ಮತ್ತು ವಿಶ್ಲೇಷಣೆಗೆ ಉತ್ತಮ ವಿಧಾನವಲ್ಲ, ಆದರೆ ಇದು ಸಮಯದೊಂದಿಗೆ ನೆಟ್ವರ್ಕ್ ಕಾರ್ಯಕ್ಷಮತೆಯನ್ನು ನಿರೀಕ್ಷಿಸಲು ಮತ್ತು ವಿಶ್ಲೇಷಿಸಲು ಬಹಳ ಉಪಯುಕ್ತವಾಗಬಹುದು.

ವೇಳಾಪಟ್ಟಿಯೊಂದಿಗೆ, ಈ ರೀತಿಯಾಗಿ ನಿರ್ಧರಿತ ಡೇಟಾ ಸಂಗ್ರಹಕ ಸೆಟ್ಗಳನ್ನು ಇತರ ವ್ಯವಸ್ಥೆಗಳಲ್ಲಿ ಸುಲಭವಾಗಿ ರಫ್ತು ಮತ್ತು ಆಮದು ಮಾಡಬಹುದು, ಇದು ಹಲವಾರು ಸರ್ವರ್ಗಳು ಅಥವಾ ಕಾರ್ಯಸ್ಥಾನಗಳಾದ ಮೇಲೆ ಕ್ಯಾಪ್ಚರ್ ಪ್ರಕ್ರಿಯೆಯನ್ನು ಪ್ರಮಾಣೀಕರಿಸಲು ಬಹಳ ಉಪಯುಕ್ತವಾಗಬಹುದು. ನೀವು ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಕ್ಯಾಪ್ಚರ್ ಅನ್ನು CPU ಬಳಕೆ, ಮೆಮೊರಿ ಬಳಕೆ, ಡಿಸ್ಕ್ I/O ಇತ್ಯಾದಿ ಸೇರಿದಂತೆ ವಿವಿಧ ಮೆಟ್ರಿಕ್ಗಳನ್ನು ಒಟ್ಟುಗೂಡಿಸಿದಾಗ, ವ್ಯವಸ್ಥೆಯ ಕಾರ್ಯಕ್ಷಮತೆ ಮತ್ತು ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಗೆ ಸಂಬಂಧಿಸಿದ ವರ್ತನೆಗೆ ಹೆಚ್ಚು ಸಮಗ್ರ ದೃಷ್ಟಿಕೋನವನ್ನು ಪಡೆಯಲು ಇದು ವಿಶೇಷವಾಗಿ ಉಪಯುಕ್ತವಾಗಿದೆ.

ನಾನು ಇದರಲ್ಲಿ ಹೆಚ್ಚಿನ ವಿವರಗಳಿಗೆ ಹೋಗುತ್ತಿಲ್ಲ, ಏಕೆಂದರೆ ಈ ಬ್ಲಾಗ್ ಪೋಸ್ಟ್ನ ಮುಖ್ಯ ಉದ್ದೇಶವು ತ್ವರಿತವಾಗಿ ಮತ್ತು ಕಾನ್ಸೋಲ್ನಲ್ಲಿ ಕ್ಯಾಪ್ಚರ್ ಮಾಡುವುದನ್ನು ತೋರಿಸುವುದು.

ಪ್ರಾಯೋಗಿಕ ಉದಾಹರಣೆ

ಕೇವಲ HTTP ಅಥವಾ HTTPS ಟ್ರಾಫಿಕ್ ಅನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಿ

ಇದು ಸಾಮಾನ್ಯ ಬಳಕೆದಾರಿಕೆ ಆಗಿರಬಹುದು.

ದುರದೃಷ್ಟವಶಾತ್, ನಾನು ತಿಳಿದಂತೆ, ನೆಟ್ಶ್ ಟ್ರೇಸ್ ಪ್ರಾರಂಭ ನಲ್ಲಿ ನಿರ್ದಿಷ್ಟ ಪೋರ್ಟ್ಗಳನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು ಯಾವುದೇ ನಿರ್ಮಿತ ಸಾಮರ್ಥ್ಯವಿಲ್ಲ. 😣 ಫಿಲ್ಟರ್ಗಳು ನೀವು ಅಷ್ಟು ನಿರ್ದಿಷ್ಟವಾಗಲು ಅನುಮತಿಸುತ್ತವೆ. ಆದರೆ ಪಿಕ್ಟ್ಮಾನ್ ಮೂಲಕ ನೀವು ಸುಲಭವಾಗಿ ಇದನ್ನು ಮಾಡಬಹುದು. ಇದು Windows Server 2019 ಮತ್ತು Windows 10+ 1809 ನಂತರದ ಆವೃತ್ತಿಗಳಲ್ಲಿಯೇ ಸಾಧ್ಯವಾಗಿದೆ ಎಂದು ಉಲ್ಲೇಖಿಸಲು ಅರ್ಥವಿದೆ.

ನೀವು ಕೇವಲ HTTP ಮತ್ತು HTTPS ಟ್ರಾಫಿಕ್ ಅನ್ನು ಕ್ಯಾಪ್ಚರ್ ಮಾಡಲು ಕೆಳಗಿನ ಆದೇಶವನ್ನು ಬಳಸಬಹುದು:

ಪಿಕ್ಟ್ಮಾನ್ ಫಿಲ್ಟರ್ ಸೇರಿಸಿ "http + https" -d IPv4 -t TCP -p 80 443

pktmon start --capture --file-name https_traffic.etl

pktmon stop

pktmon filter remove

DNS ಟ್ರಾಫಿಕ್ ಅನ್ನು ಮಾತ್ರ ಹಿಡಿಯಿರಿ

ನೀವು DNS ಟ್ರಾಫಿಕ್ ಅನ್ನು ಮಾತ್ರ ಹಿಡಿಯಲು ಆಸಕ್ತರಾಗಿದ್ದರೆ, ನೀವು ಕೆಳಗಿನ ಆಜ್ಞೆಯನ್ನು ಬಳಸಬಹುದು:

pktmon filter add "UDP DNS" -d IPv4 -t UDP -p 53

pktmon filter add "TCP DNS" -d IPv4 -t TCP -p 53

pktmon start --capture --file-name dns_traffic.etl

pktmon stop

pktmon filter remove

SMTP ಟ್ರಾಫಿಕ್ ಅನ್ನು ಮಾತ್ರ ಹಿಡಿಯಿರಿ

ನೀವು SMTP ಟ್ರಾಫಿಕ್ ಅನ್ನು ಮಾತ್ರ ಹಿಡಿಯಲು ಬಯಸಿದರೆ, ನೀವು ಕೆಳಗಿನ ಆಜ್ಞೆಯನ್ನು ಬಳಸಬಹುದು:

pktmon filter add "SMTP" -d IPv4 -t TCP -p 25

pktmon start --capture --file-name smtp_traffic.etl

pktmon stop

pktmon filter remove

ಇದು `pktmon` ನ ಫಿಲ್ಟರಿಂಗ್ ಸಾಮರ್ಥ್ಯಗಳನ್ನು ಬಳಸಿಕೊಂಡು ನಿರ್ದಿಷ್ಟ ರೀತಿಯ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಮಾತ್ರ ಹಿಡಿಯುವ ಮತ್ತೊಂದು ತ್ವರಿತ ಉದಾಹರಣೆ.

ನಿರ್ದಿಷ್ಟ IP ಮೂಲಕ netsh trace ಮೂಲಕ ಹಿಡಿಯಿರಿ

ನೀವು ಹಳೆಯ ಕಾರ್ಯಾಚರಣಾ ವ್ಯವಸ್ಥೆಗಳ ಕಾರಣದಿಂದ ಅಥವಾ ಅದನ್ನು ಬಳಸಲು ಇಚ್ಛಿಸುವುದರಿಂದ netsh trace ಬಳಸಲು ಬಾಧ್ಯರಾಗಿದ್ದರೆ, ನಿಮ್ಮ ವ್ಯವಸ್ಥೆಯ IP ಗೆ IP-ಫಿಲ್ಟರ್ ಅನ್ನು ನಿರ್ದಿಷ್ಟಗೊಳಿಸಲು ಶಿಫಾರಸು ಮಾಡುತ್ತೇನೆ. ಈ ರೀತಿಯಾಗಿ ನೀವು ಪ್ರಸಾರ ಮತ್ತು ಇತರ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಕಡಿಮೆ ಮಾಡುತ್ತೀರಿ, ಅದು ನಿಮ್ಮ ವ್ಯವಸ್ಥೆಗೆ ಸಂಬಂಧಿಸಿದಂತೆ ಇರದಿರಬಹುದು.

ಮೊದಲು ನಿಮ್ಮ IP ಫಿಲ್ಟರ್ ಮತ್ತು ಹಿಡಿತಕ್ಕಾಗಿ ಫೈಲ್ ಪಥವನ್ನು ತಯಾರಿಸಿ:

$localIpList = (Get-NetIPAddress -AddressState Preferred -PrefixOrigin Dhcp, Manual -AddressFamily IPv4).ipaddress

$ipFilter = "($($localIpList -join ","))"

$filePath = "traffic.etl"

ನಂತರ IP ಫಿಲ್ಟರ್ ಅನ್ನು ಬಳಸಿಕೊಂಡು ಹಿಡಿತವನ್ನು ಪ್ರಾರಂಭಿಸಿ:

netsh trace start capture=yes report=disabled overwrite=yes fileMode=circular Protocol="(UDP,TCP)" tracefile="$($filePath)" IPv4.Address=$ipFilter

ಹಿಡಿತದ ಸ್ಥಿತಿಯನ್ನು ಪರಿಶೀಲಿಸಿ:

netsh trace show status

ನೀವು ನಿಮ್ಮ ಕೆಲಸವನ್ನು ಮಾಡಿ, ಮತ್ತು ನೀವು ಮುಗಿಸಿದಾಗ, ಹಿಡಿತವನ್ನು ನಿಲ್ಲಿಸಿ:

netsh trace stop

ಈ ವಿಧಾನದಿಂದ, ನೀವು ನಿಮ್ಮ ವ್ಯವಸ್ಥೆಗೆ ಸಂಬಂಧಿಸಿದ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಸುಲಭವಾಗಿ ಹಿಡಿಯಬಹುದು, ಇದು ನಿಮಗೆ ಪ್ರಮುಖ ಡೇಟಾವನ್ನು ಗಮನಿಸಲು ಮತ್ತು ನಿಮ್ಮ ಹಿಡಿತದಲ್ಲಿ ಶಬ್ದವನ್ನು ಕಡಿಮೆ ಮಾಡಲು ಸಹಾಯ ಮಾಡುತ್ತದೆ. ಇದು ಹೆಚ್ಚಿನ ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಇರುವ ಪರಿಸರದಲ್ಲಿ ವಿಶೇಷವಾಗಿ ಉಪಯುಕ್ತವಾಗಿದೆ, ಅಲ್ಲಿ ಎಲ್ಲವನ್ನೂ ಹಿಡಿಯುವುದು ಬಹಳ ದೊಡ್ಡ ಮತ್ತು ನಿರ್ವಹಣೆಗೆ ಕಷ್ಟವಾದ ಹಿಡಿತ ಫೈಲ್ ಅನ್ನು ಉಂಟುಮಾಡುತ್ತದೆ.

PowerShell ರಿಮೋಟಿಂಗ್ ಮೂಲಕ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಿರಿ

ನಾನು ವಾಸ್ತವ ಜೀವನದಲ್ಲಿ ಹಲವಾರು ಬಾರಿ ಬಳಸಿದ ಮತ್ತೊಂದು ಪ್ರಾಯೋಗಿಕ ಬಳಕೆ ಪ್ರಕರಣವನ್ನು ವಿವರಿಸಲು ಬಯಸುತ್ತೇನೆ. ಬಹಳಷ್ಟು ಸರ್ವರ್ಗಳೊಂದಿಗೆ ದೊಡ್ಡ ಪರಿಸರಗಳ ಬಗ್ಗೆ ಮಾತನಾಡಿದಾಗ, ಪ್ರತಿಯೊಂದು ಸರ್ವರ್ಗೆ ಲಾಗ್ ಇನ್ ಆಗಿ ಹಿಡಿತ ಆಜ್ಞೆಗಳನ್ನು ಒಂದೊಂದೆಂದು ಕಾರ್ಯಗತಗೊಳಿಸುವುದು ವಾಸ್ತವವಾಗಿ ಪರಿಣಾಮಕಾರಿಯಲ್ಲ.

ಇದು PowerShell ರಿಮೋಟಿಂಗ್ ಬೆಳಗಲು ಬರುವ ಸ್ಥಳ. 🎉

ನೀವು ಮೇಲಿನ ಆಜ್ಞಾ-ರೇಖಾ ಸಾಧನಗಳೊಂದಿಗೆ PowerShell ರಿಮೋಟಿಂಗ್ ಸಾಮರ್ಥ್ಯಗಳನ್ನು ಸಂಯೋಜಿಸಬಹುದು, ಸುಲಭವಾಗಿ ಅನಿಯಮಿತ ಸಂಖ್ಯೆಯ ವ್ಯವಸ್ಥೆಗಳಲ್ಲಿ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಬಹುದು. ನಾನು ಇದನ್ನು ಬಹಳ ಶಕ್ತಿಯುತ ಸಂಯೋಜನೆಯಂತೆ ಪರಿಗಣಿಸುತ್ತೇನೆ!

ಇದನ್ನು ಹೇಗೆ ಮಾಡಲು ತ್ವರಿತ ಉದಾಹರಣೆ ಇಲ್ಲಿದೆ:

(ಸ್ಪಷ್ಟವಾಗಿ, ನೀವು ನಿಮ್ಮ ನಿರ್ದಿಷ್ಟ ಬಳಕೆ ಪ್ರಕರಣಕ್ಕೆ ಅಗತ್ಯವಿರುವ ಹೆಚ್ಚುವರಿ ಫಿಲ್ಟರ್ಗಳು ಅಥವಾ ಪ್ಯಾರಾಮೀಟರ್ಗಳನ್ನು ಸೇರಿಸಲು ಸ್ಕ್ರಿಪ್ಟ್ ಬ್ಲಾಕ್ಗಳನ್ನು ಕಸ್ಟಮೈಸ್ ಮಾಡಬಹುದು)

# ನೀವು ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಲು ಬಯಸುವ ದೂರದ ಸರ್ವರ್ಗಳ ಪಟ್ಟಿಯನ್ನು ವ್ಯಾಖ್ಯಾನಿಸಿ

$remoteServers = @("Server1", "Server2", "Server3")

# ದೂರದ ಸರ್ವರ್ಗಳಲ್ಲಿ ಮೂಲ ಪಥ ಮತ್ತು ಫೈಲ್ ಹೆಸರನ್ನು ವ್ಯಾಖ್ಯಾನಿಸಿ

$remoteBasePath = "C:\Administration\Logs"

$remoteCaptureFileName = "traffic_http"

# ದೂರದ ಸರ್ವರ್ಗಳಿಗೆ ಸೆಷನ್ ಅನ್ನು ರಚಿಸಿ

$sessions = New-PSSession -ComputerName $remoteServers

# pktmon ಬಳಸಿಕೊಂಡು ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಲು ಪ್ರಾರಂಭಿಸಲು ಸ್ಕ್ರಿಪ್ಟ್ ಬ್ಲಾಕ್ ಅನ್ನು ವ್ಯಾಖ್ಯಾನಿಸಿ

$scriptStart = {

$filePath = "$($using:remoteBasePath)\$($using:remoteCaptureFileName)_$($env:COMPUTERNAME)_$(Get-Date -Format 'yyyy-MM-dd-HH-mm-ss').etl"

PktMon.exe filter add "HTTP" -d IPv4 -t TCP -p 80

PktMon.exe start --capture --file-name "$($filePath)"

}

# PowerShell ರಿಮೋಟಿಂಗ್ ಅನ್ನು ಬಳಸಿಕೊಂಡು ಪ್ರತಿ ದೂರದ ಸರ್ವರ್ನಲ್ಲಿ ಸ್ಕ್ರಿಪ್ಟ್ ಬ್ಲಾಕ್ ಅನ್ನು ಕಾರ್ಯಗತಗೊಳಿಸಿ

Invoke-Command -Session $sessions -ScriptBlock $scriptStart

ಈಗ, ನೀವು ಬೇಕಾದದ್ದನ್ನು ಪಡೆಯಲು ನಿಮ್ಮ ಕೆಲಸವನ್ನು ಮಾಡಿ…

ನೀವು ಪ್ರತಿ ದೂರದ ಸರ್ವರ್ನಲ್ಲಿ ಹಿಡಿತದ ಸ್ಥಿತಿಯನ್ನು ಪರಿಶೀಲಿಸಲು ಕೆಳಗಿನ ಆಜ್ಞೆಯನ್ನು ಬಳಸಬಹುದು:

Invoke-Command -Session $sessions -ScriptBlock { PktMon.exe status }

ನೀವು ಹೋಗಲು ಒಳ್ಳೆಯದಾಗ, ನೀವು ಹಿಡಿತವನ್ನು ನಿಲ್ಲಿಸಬಹುದು ಮತ್ತು ಪ್ರತಿ ದೂರದ ಸರ್ವರ್ನಲ್ಲಿ ಹಿಡಿದ ಡೇಟಾವನ್ನು .pcapng ರೂಪಾಂತರಿಸಲು ಕೆಳಗಿನ ಆಜ್ಞೆಯನ್ನು ಬಳಸಬಹುದು:

$scriptStop = {

# ಹಿಡಿತವನ್ನು ನಿಲ್ಲಿಸಿ

PktMon.exe stop | Out-Null

# ಫಿಲ್ಟರ್ಗಳನ್ನು ತೆಗೆದು ಹಾಕಿ (ಮರು ಹಿಡಿತಕ್ಕಾಗಿ ಸ್ವಚ್ಛವಾಗಿರಲು)

PktMon.exe filter remove | Out-Null

# .etl ಫೈಲ್ ಅನ್ನು .pcapng ರೂಪಾಂತರಿಸಿ

PktMon.exe etl2pcap $filePath

# ರೂಪಾಂತರದ ನಂತರ ಮೂಲ .etl ಫೈಲ್ ಅನ್ನು ಶುದ್ಧಗೊಳಿಸಿ

Remove-Item -Path $filePath -Force

}

Invoke-Command -Session $sessions -ScriptBlock $scriptStop

ಈಗ, ನೀವು ಪ್ರತಿ ದೂರದ ಸರ್ವರ್ನಲ್ಲಿ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿದಿದ್ದೀರಿ, ಆದರೆ ಒಂದೇ ರೀತಿಯಲ್ಲಿ, ಪ್ರತಿ ಸರ್ವರ್ನಲ್ಲಿ ನೀವು ಒಂದು ಹಿಡಿತ ಫೈಲ್ ಹೊಂದಿದ್ದೀರಿ. ಭಾಗ್ಯವಶಾತ್, PowerShell ಈ ಪರಿಸ್ಥಿತಿಯಲ್ಲಿ ಸಹ ನಿಮ್ಮನ್ನು ಸಹಾಯಿಸುತ್ತದೆ. ನೀವು Copy-Item cmdlet ಅನ್ನು -ToSession ಪ್ಯಾರಾಮೀಟರ್ನೊಂದಿಗೆ ಬಳಸಬಹುದು, ದೂರದ ಸರ್ವರ್ಗಳಿಂದ ನಿಮ್ಮ ಸ್ಥಳೀಯ ಯಂತ್ರಕ್ಕೆ ಹಿಡಿದ ಫೈಲ್ಗಳನ್ನು ನಕಲಿಸಲು.

# ನೀವು ಹಿಡಿದ ಫೈಲ್ಗಳನ್ನು ಉಳಿಸಲು ಬಯಸುವ ಸ್ಥಳೀಯ ಪಥವನ್ನು ವ್ಯಾಖ್ಯಾನಿಸಿ

$localPath = Join-Path -Path $home -ChildPath "LocalData"

# ಪ್ರತಿ ದೂರದ ಸರ್ವರ್ನಿಂದ ಸ್ಥಳೀಯ ಯಂತ್ರಕ್ಕೆ ಹಿಡಿದ ಫೈಲ್ಗಳನ್ನು ನಕಲಿಸಿ

foreach ($session in $sessions) {

$remoteFilePath = "$($remoteBasePath)\$($remoteCaptureFileName)_*.pcapng"

Copy-Item -Path $remoteFilePath -Destination $localPath -FromSession $session

}

# ನಕಲಿಸಿದ ನಂತರ ದೂರದ ಸರ್ವರ್ಗಳಿಂದ pcapng ಫೈಲ್ಗಳನ್ನು ಶುದ್ಧಗೊಳಿಸಿ

Invoke-Command -Session $sessions -ScriptBlock {

Remove-Item -Path ($filePath -replace ".etl", ".pcapng") -Force

}

ನೀವು ಮುಗಿಸಿದಾಗ, ಸರ್ವರ್ಗಳಿಗೆ ಸೆಷನ್ಗಳನ್ನು ತೆಗೆದು ಹಾಕಿ:

# ದೂರದ ಸರ್ವರ್ಗಳಿಗೆ ಸೆಷನ್ಗಳನ್ನು ತೆಗೆದು ಹಾಕಿ

Remove-PSSession -Session $sessions

ಈ ಉದಾಹರಣೆ ತೋರಿಸುತ್ತದೆ, ನೀವು ಸುಲಭವಾಗಿ ಅನೇಕ ವ್ಯವಸ್ಥೆಗಳಲ್ಲಿ ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಬಹುದು, **`PowerShell` ಮತ್ತು `pktmon` ಅನ್ನು ಸಂಯೋಜಿಸುವ ಮೂಲಕ**. ಈ ವಿಧಾನವು ನಿಮ್ಮ ಪರಿಸರದಲ್ಲಿ ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಪರಿಣಾಮಕಾರಿಯಾಗಿ ನಿರ್ವಹಿಸಲು ಮತ್ತು ವಿಶ್ಲೇಷಿಸಲು ನಿಮಗೆ ಸಹಾಯ ಮಾಡುತ್ತದೆ, ಕೈಯಿಂದ ಹಸ್ತಕ್ಷೇಪ ಅಥವಾ ದೂರದ ಸರ್ವರ್ಗಳಲ್ಲಿ ಏನಾದರೂ ಸ್ಥಾಪಿಸಲು ಅಗತ್ಯವಿಲ್ಲ. ಈ ಉದಾಹರಣೆ ನಿಮ್ಮ ಬಳಿ - ಹೆಚ್ಚು ಅಥವಾ ಕಡಿಮೆ - ಪ್ರಸ್ತುತ Windows ಆವೃತ್ತಿಗಳೊಂದಿಗೆ ವ್ಯವಸ್ಥೆಗಳಿವೆ ಎಂದು ಊಹಿಸುತ್ತದೆ. ನಿಮ್ಮ ವ್ಯವಸ್ಥೆಗಳಲ್ಲಿ `pktmon` ಲಭ್ಯವಿಲ್ಲದಿದ್ದರೆ, `pktmon` ಆಜ್ಞೆಗಳನ್ನು ಸಂಬಂಧಿಸಿದ `netsh trace` ಆಜ್ಞೆಗಳಿಂದ ಬದಲಾಯಿಸಿ.

ಮೇಲಿನ netsh ಉದಾಹರಣೆಗಳನ್ನು ಬಳಸುವ ಬಗ್ಗೆ ಕಲಿಯಿರಿ. ಸ್ಕ್ರಿಪ್ಟ್ ಬ್ಲಾಕ್ಗಳ ಒಟ್ಟಾರೆ ರಚನೆಯು ಒಂದೇ ರೀತಿಯಲ್ಲಿಯೇ ಉಳಿಯುತ್ತದೆ.

ಸಮಾರೋಪ

Windows ನಲ್ಲಿ ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯುವುದು ಸುಲಭವಾಗಿ ವಿವಿಧ ನಿರ್ಮಿತ ಸಾಧನಗಳನ್ನು ಬಳಸಿಕೊಂಡು ಮಾಡಬಹುದು, ಪ್ರತಿಯೊಂದು ತನ್ನದೇ ಆದ ಪ್ರಯೋಜನಗಳು ಮತ್ತು ಬಳಕೆ ಪ್ರಕರಣಗಳೊಂದಿಗೆ. ನೀವು netsh trace ಮತ್ತು pktmonಂತಹ ಆಜ್ಞಾ-ರೇಖಾ ಸಾಧನಗಳನ್ನು ಬಳಸಲು ಇಚ್ಛಿಸುವಿರಾ ಅಥವಾ ಕಾರ್ಯಕ್ಷಮತೆ ಮಾನಿಟರ್ನಂತಹ ಗ್ರಾಫಿಕಲ್ ಇಂಟರ್ಫೇಸ್ ಅನ್ನು ಬಳಸಲು ಇಚ್ಛಿಸುವಿರಾ, ವಿಭಿನ್ನ ಅಗತ್ಯಗಳು ಮತ್ತು ಆದ್ಯತೆಗಳಿಗೆ ಅನುಗುಣವಾಗಿ ಆಯ್ಕೆಗಳು ಲಭ್ಯವಿವೆ.

ತ್ವರಿತ ಹಿಡಿತಗಳು ಮತ್ತು ವಿಶ್ಲೇಷಣೆಗೆ, pktmon ಬಳಸಲು ಸುಲಭವಾಗಿರುವುದರಿಂದ ಉತ್ತಮ ಆಯ್ಕೆಯಾಗಿದೆ ಮತ್ತು ನೇರ ರೂಪಾಂತರ ಸಾಮರ್ಥ್ಯಗಳನ್ನು ಹೊಂದಿದೆ. (ನೀವು Windows Server 2019 ಅಥವಾ Windows 10+ ಆವೃತ್ತಿಯ 1809 ನಂತರ ಇದ್ದರೆ) ಹಳೆಯ ವ್ಯವಸ್ಥೆಗಳಲ್ಲಿ, netsh trace ಶಕ್ತಿಯುತ ಸಾಧನವಾಗಿರಬಹುದು - ಕೆಲಸವನ್ನು ಮಾಡುತ್ತದೆ - ಎಂದು.

ಮತ್ತು GUI ಅನ್ನು ಇಚ್ಛಿಸುವವರಿಗೆ, ಕಾರ್ಯಕ್ಷಮತೆ ಮಾನಿಟರ್ ನೆಟ್ವರ್ಕ್ ಕಾರ್ಯಕ್ಷಮತೆ ಮೆಟ್ರಿಕ್ಗಳನ್ನು ಹಿಡಿಯಲು ಮತ್ತು ವಿಶ್ಲೇಷಿಸಲು ಸಮಗ್ರ ಮಾರ್ಗವನ್ನು ಒದಗಿಸುತ್ತದೆ. ಕೊನೆಗೆ, Windows ನಲ್ಲಿ ನೆಟ್ವರ್ಕ್ ಟ್ರಾಫಿಕ್ ಅನ್ನು ಹಿಡಿಯಲು ಉತ್ತಮ ಸಾಧನವು ನಿಮ್ಮ ನಿರ್ದಿಷ್ಟ ಅಗತ್ಯಗಳು ಮತ್ತು ನಿಮ್ಮ ವಿಶ್ಲೇಷಣೆಗೆ ಅಗತ್ಯವಿರುವ ವಿವರಗಳ ಮಟ್ಟದ ಮೇಲೆ ಅವಲಂಬಿತವಾಗಿದೆ.